Содержание

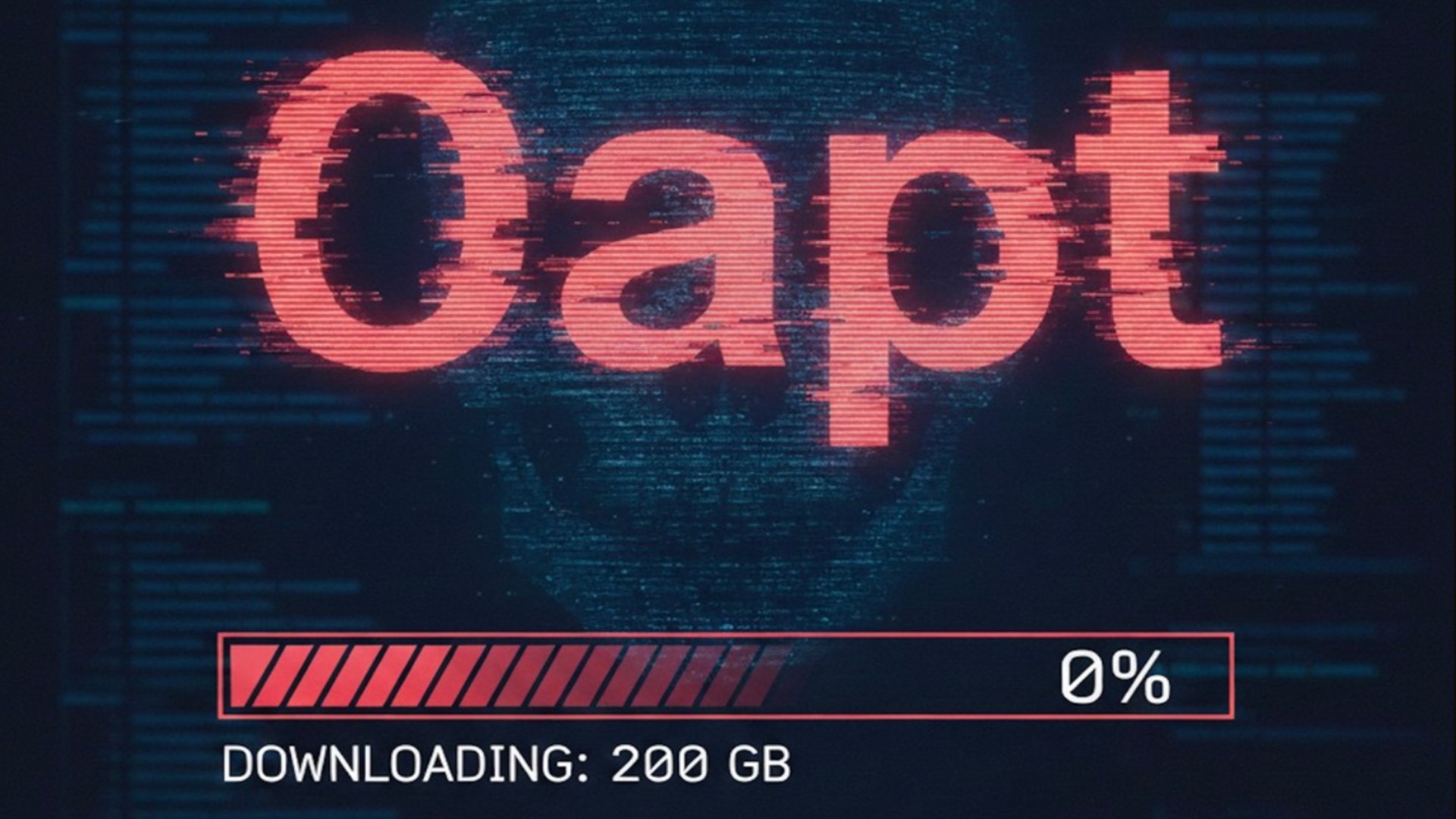

Полиция Торонто раскрыла схему уличной атаки на мобильные сети: трое подозреваемых ездили по центру города с SMS-бластерами в машине и выдавали себя за базовые станции. По данным следствия, кампания вызвала 13 млн сетевых сбоев и затронула десятки тысяч устройств.

Это первый зафиксированный в Канаде случай операции такого типа. Ключевая проблема тут даже не в смс-мошенничестве, а в том, что злоумышленники вмешивались в связь на уровне радиосигнала.

Как фейковая «вышка» перетягивает телефон на себя

Следователи описывают механику просто: оборудование имитировало легитимную базовую станцию и «перекрикивало» ближайшие вышки более сильным сигналом. Телефоны рядом подключались автоматически, потому что для них это выглядело как нормальная сеть с лучшим приёмом.

Важная деталь: такая доставка обходила типовые «телекомовские» фильтры и проверки. Поэтому фильтрация на стороне оператора могла не сработать, а смс попадали в inbox пачками.

Масштаб: атака не «в точку», а по площади

Замглавы полиции Торонто Роберт Джонсон прямо говорит, что история не про точечную охоту на конкретного человека. «This wasn’t targeting a single individual or business. It had the ability to reach thousands of devices at once», — заявил он. По его словам, тревожит именно масштаб и эффект.

Следствие утверждает, что злоумышленники могли одновременно «цеплять» тысячи устройств, не опираясь на инфраструктуру операторов. В итоге операция затронула десятки тысяч телефонов и дала суммарно 13 миллионов нарушений соединения.

Антивирусы и обычная «чистка» смартфона тут почти бесполезны. Проблема не в приложении на телефоне, а в том, что устройство принудительно уводят на другой радиоканал и другую «сеть».

Риски выходят за рамки денег: связь с экстренными службами

Джонсон отдельно подчеркнул, что ущерб не ограничивается кражей денег и учёток. Когда телефон даже на короткое время отрывается от легитимной сети, человек может потерять возможность дозвониться до экстренных служб.

Его формулировка жёсткая: «And beyond the financial risk, there are real public safety implications… it interferes with a person’s ability to connect to emergency services». И это уже история про безопасность на улице, а не только про банковские пуши.

Полиция также сообщила, что изъятые в Торонто устройства были кастомными. Детектив-сержант Линдси Ридделл уточнила, что детали конструкции не раскрывают из соображений безопасности.

По принципу работы такие гаджеты близки к IMSI-catcher: они могут перехватывать и перенаправлять коммуникации, а в некоторых сценариях — собирать метаданные и даже голосовой трафик.

Похожую тактику фиксировали и в других странах. В феврале 2026 года власти Филиппин задержали двух человек, которых подозревают в эксплуатации схожей схемы с IMSI-оборудованием в автомобилях. А в июне 2025 года в Лондоне полиция арестовала студента, который рассылал сообщения жертвам с похожего устройства из машины.

Торонто операцию уже остановили. Но тезис полиции простой: уязвимость остаётся, потому что подмена «вышки» происходит на уровне сигнала, а не приложения.

Подробности расследования пересказали Tom’s Hardware.