Содержание

Vercel расширила расследование недавнего инцидента и подтвердила, что затронутых аккаунтов оказалось больше, чем компания сообщала сначала. Параллельно Vercel обнаружила «небольшое число» клиентских аккаунтов с признаками компрометации, которые предшествовали этой атаке.

Компания не раскрыла, сколько именно клиентов попало под удар. Но формулировка про дополнительные индикаторы компрометации прямо говорит о том, что масштаб пришлось пересчитать уже по ходу работы.

Что Vercel узнала после углубленной проверки

По данным Vercel, команда расширила список индикаторов компрометации и после этого выявила больше аккаунтов, которые могли быть затронуты. Отдельно компания заявила о «небольшом числе» клиентских аккаунтов, где есть признаки «правильных» компрометаций, и эти случаи начались раньше текущего инцидента.

Vercel связывает эти ранние компрометации с социальной инженерией или вредоносным ПО. Компания сообщила, что уведомила затронутых пользователей, но число пострадавших не назвала.

Ранее Vercel говорила, что в ходе атаки утекли «несенситивные» данные клиентов. Атакующий получил доступ к части окружений Vercel и к environment variables, которые не были помечены как «sensitive».

Точка входа: Context.ai и компрометация Google Workspace

Vercel описывает цепочку так: инцидент начался с компрометации Context.ai, стороннего AI-инструмента, которым пользовался сотрудник компании. Дальше атакующий, по версии Vercel, смог захватить Google Workspace-аккаунт этого сотрудника и уже через него добрался до некоторых Vercel environments.

Смысл этой истории не в самом «AI-инструменте», а в том, что сторонний сервис стал промежуточным звеном. Дальше сработал классический сценарий: доступ к корпоративной учётке открывает двери к инфраструктуре и секретам, даже если часть переменных не помечена как критичная.

Что говорят расследователи и что всплыло в даркнете

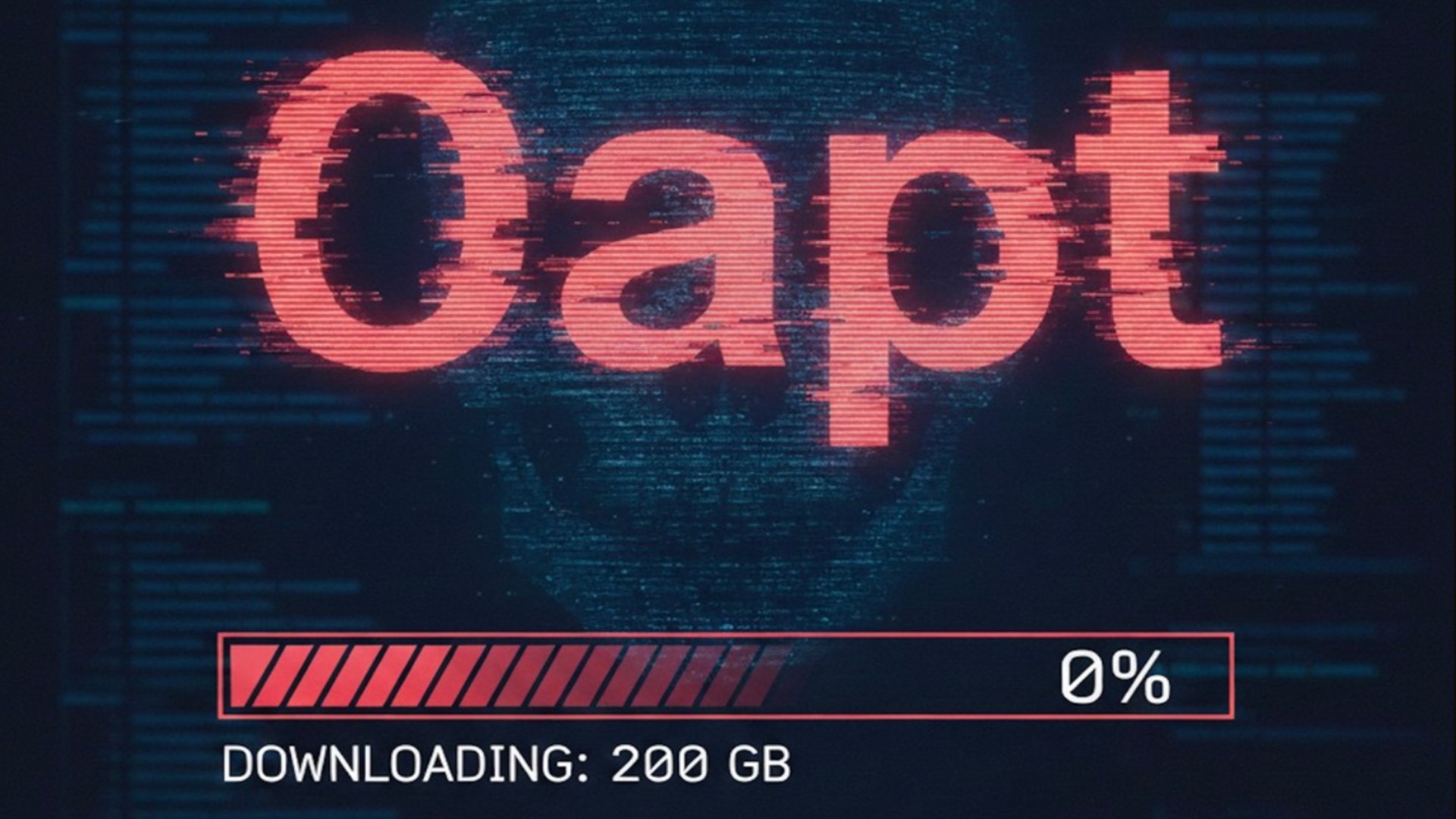

Исследователи из Hudson Rock связали атаку с аккаунтом Context.ai, который оказался заражён инфостилером Lumma Stealer. По их данным, заражение произошло в феврале 2026 года, после поиска эксплойтов для Roblox.

CEO Vercel Guillermo Rauch написал в X: «We now understand that the threat actor has been active beyond that startup’s compromise». В переводе: компания теперь понимает, что активность атакующего выходила за рамки компрометации конкретного стартапа. Он добавил, что threat intelligence указывает на распространение малвари, которая охотится за токенами и ключами, включая ключи к аккаунтам Vercel и других провайдеров.

За день до публичного заявления Vercel об инциденте на даркнет-форуме попытались продать архив, который продавец описал как «Access Key/Source Code/Database from Vercel». Продавец утверждал, что связан с ShinyHunters, но группа это отрицала.

Подробнее по хронологии и деталям, которые обсуждали в профильных медиа, можно посмотреть у The Hacker News.