Содержание

SecurityScorecard нашла 40 214 инстанса AI-агента OpenClaw, которые торчат в интернет. У 28 663 уникальных IP-адресов панель управления доступна «снаружи», без нормальных ограничений.

И это как раз тот случай, когда «умный помощник» превращается в удобную точку входа для атак. Исследователи формулируют просто: «The math is simple: when you give an AI agent full access to your computer, you give that same access to anyone who can compromise it».

Почему OpenClaw стал удобной мишенью для взлома

OpenClaw продвигают как персонального AI-агента. Он умеет планировать встречи, отправлять письма и управлять задачами от имени пользователя. Но ключевая проблема не в «мозгах», а в том, какие права ему выдают при внедрении в рабочую среду.

По данным SecurityScorecard, многие разворачивают такие агентные системы с избыточными разрешениями в критичных окружениях. В итоге компрометация агента даёт злоумышленнику доступ к тем же интеграциям и данным, что и у «цифрового помощника».

Jeremy Turner, вице-президент по threat intelligence в SecurityScorecard, связывает это с темпом разработки: «In practice, because it was written by AI, security wasn’t a dominating feature in the development process». И добавляет, что при использовании «более агентных» систем нужно внимательно выбирать интеграции и конкретные разрешения.

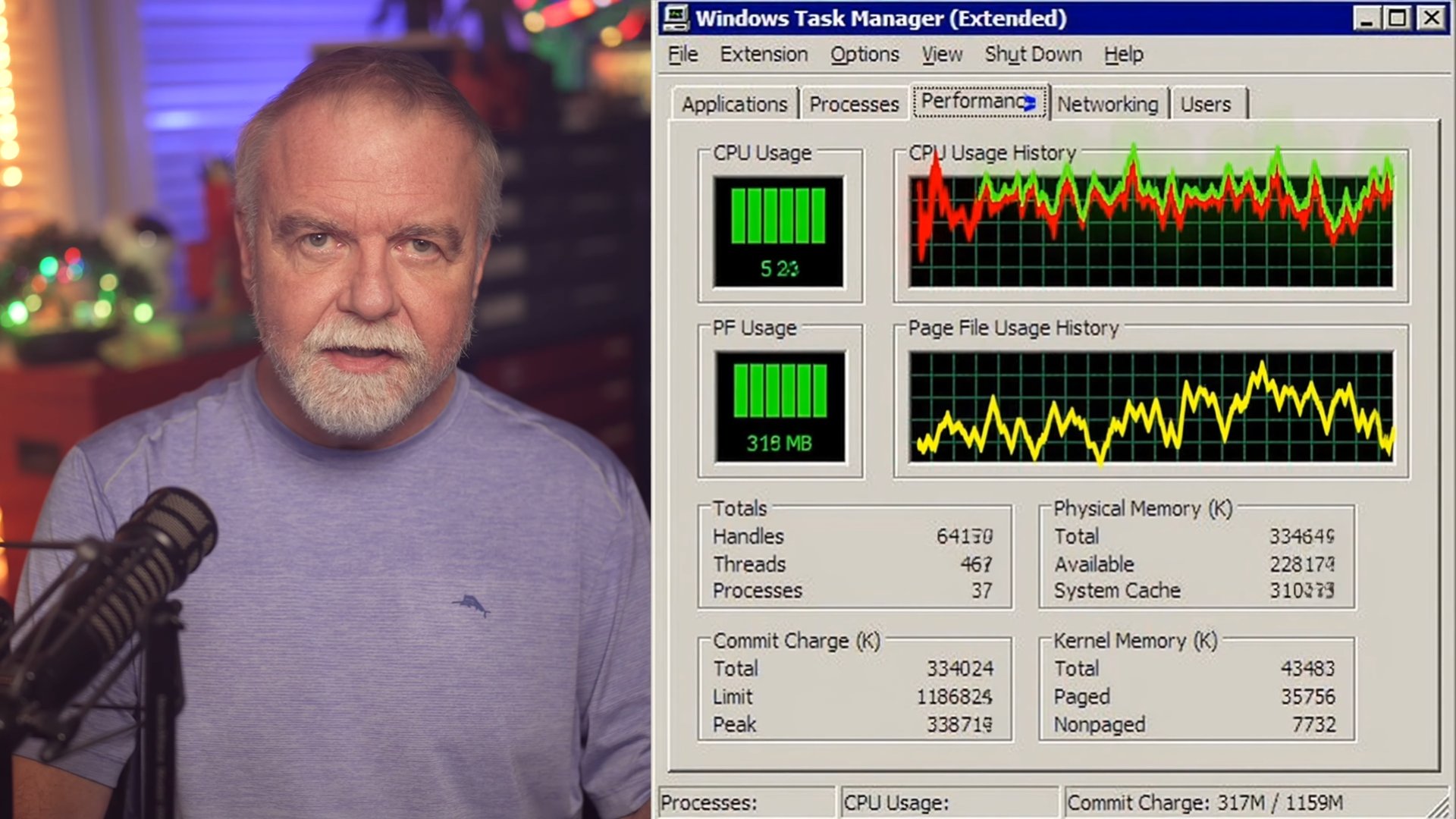

Цифры по уязвимостям: RCE у 63% наблюдаемых установок

Самая неприятная часть отчёта — удалённое выполнение кода. SecurityScorecard оценивает, что около 63% наблюдаемых развёртываний выглядят уязвимыми к remote code execution (RCE). Это сценарий, когда атакующий может захватить хост-машину без действий пользователя.

Исследователи также указали на три уязвимости уровня high severity (CVE) в OpenClaw с оценками CVSS 7,8-8,8. Для всех трёх уже есть публичный эксплойт-код. То есть атакующему не нужен высокий порог компетенций, если инстанс выставлен в интернет.

- 549: число экспонированных инстансов, которые коррелируют с прошлой активностью утечек

- 1 493: число инстансов, связанных с известными уязвимостями, которые усиливают общий риск

Чем опасен взлом «агента с правами»: деньги, файлы и легитимные действия

У агентных систем есть особенность: они действуют «как пользователь». Если злоумышленник перехватил управление, он может заставить агента делать вещи, которые внешне выглядят легитимно. В отчёте описывают сценарии, где скомпрометированный агент способен перевести деньги, удалить файлы или разослать вредоносные сообщения, и это не всегда сразу вызывает тревогу.

Отдельный риск — «самодокс» внутри корпоративных панелей. SecurityScorecard отмечает, что пользователи часто настраивают ботов с личными именами и названиями компаний. Это раскрывает, кто именно использует инструмент, и делает такие инстансы более привлекательными целями.

Turner формулирует суть так: «The risk isn’t that these systems are thinking for themselves. It’s that we’re giving them access to everything». И сравнивает это с тем, чтобы отдать ноутбук незнакомцу на улице, надеясь, что ничего не случится.

В отчёте также упоминают, что Microsoft советовала не запускать OpenClaw на стандартных персональных или корпоративных устройствах. Среди причин — риски утечек и неконтролируемых действий, включая случаи, когда OpenClaw делает больше, чем пользователь явно просил.

Подробности исследования опубликованы в блоге SecurityScorecard.