Атакующие всё чаще прячут инструменты внутри QEMU-виртуалок, чтобы обойти endpoint-защиту и довести атаку до ransomware. Такой сценарий описали аналитики Sophos: вредоносная активность уходит в «теневую» VM и оставляет минимум следов на хосте.

Ключевая идея простая. Виртуализацию на корпоративных ПК и серверах часто считают легитимной. А значит, запуск QEMU и работа внутри гостевой системы могут выглядеть «нормально» для части средств защиты.

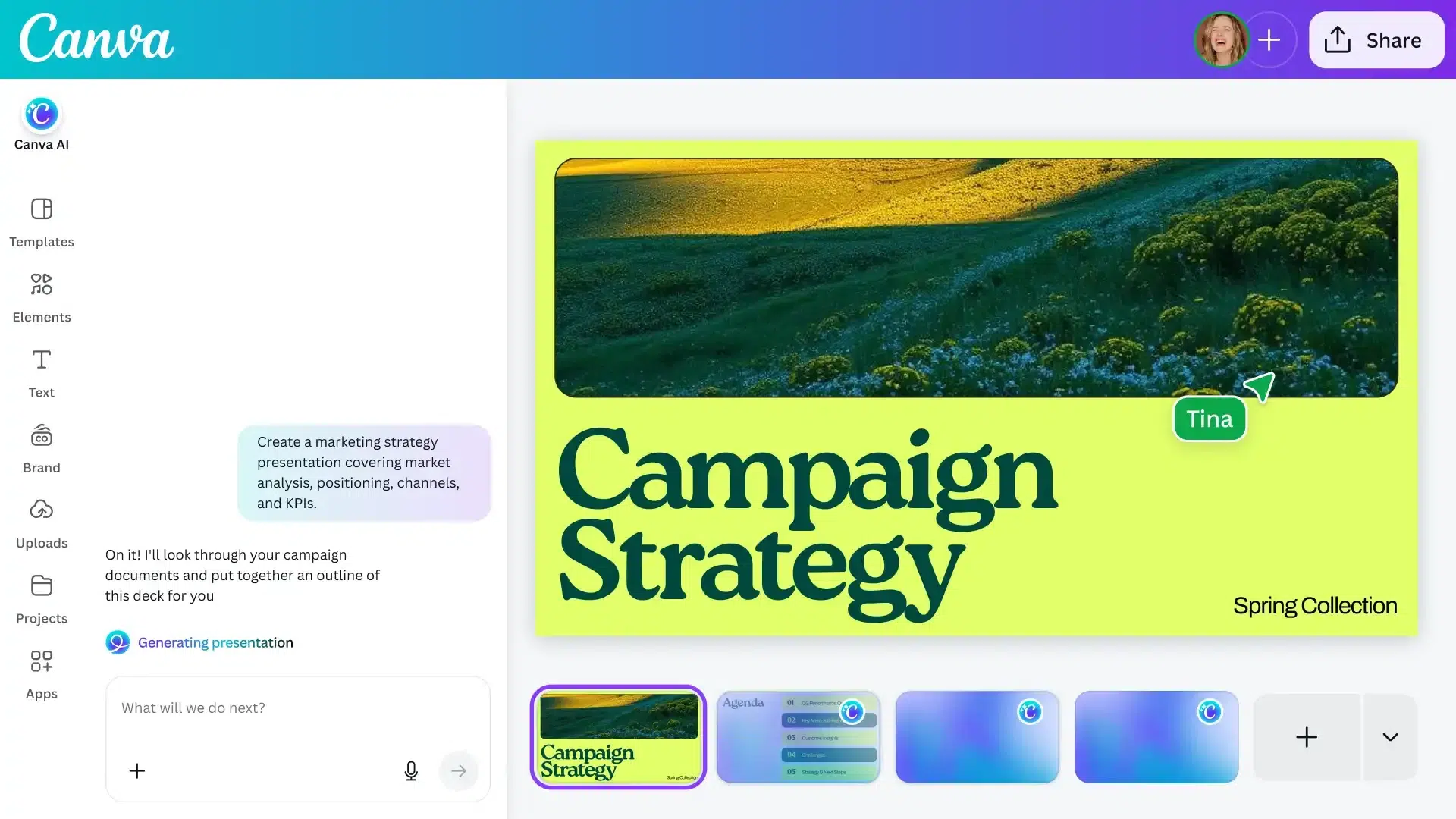

Как работали кампании STAC4713 и STAC3725

Sophos связывает повторный рост этого приёма с двумя активными кампаниями: STAC4713 и STAC3725. Их зафиксировали с конца прошлого года.

В кампании STAC4713 злоумышленники создали задачу планировщика Windows с именем TPMProfiler. Она запускала скрытую QEMU-виртуалку с привилегиями уровня SYSTEM.

Дальше начинается маскировка на уровне файлов. Образы дисков VM сначала выглядели как файлы баз данных, а позднее их маскировали под DLL. После старта виртуалка поднимала reverse SSH-туннели. Так атакующие получали скрытые каналы удалённого доступа, собирали учётные данные домена и не светили активность типичным endpoint-инструментам.

Параллельно они опирались на «доверенные» встроенные приложения Windows. В расследовании упоминаются Microsoft Paint, Notepad и Microsoft Edge. Их использовали для доступа к файлам и сетевой разведки, чтобы действия выглядели как обычная рутина пользователя или администратора.

Точки входа в сеть в этой кампании менялись. В более ранних эпизодах фигурировали открытые VPN без многофакторной аутентификации. В более поздних — эксплуатация уязвимости SolarWinds Web Help Desk, отмеченной как CVE-2025-26399.

Sophos также связывает STAC4713 с шифровальщиком PayoutsKing, который фокусируется на виртуализированных средах. По наблюдениям аналитиков, операторы нацеливаются на гипервизоры и используют инструменты, которые работают в средах VMware и ESXi.

Вторая кампания, STAC3725, начиналась с эксплуатации CitrixBleed2. После первичного доступа атакующие ставили ПО для удалённого управления, а затем запускали QEMU-VM, чтобы собрать инструменты для кражи учётных данных и сетевой разведки.

Отдельный штрих STAC3725: злоумышленники не приносили готовые бинарники «с собой». Они компилировали наборы инструментов внутри виртуальной машины уже после проникновения. Такой подход помогает подстроить сборку под окружение жертвы и снижает шанс поймать атаку сигнатурами.

Почему «троянская» виртуалка так хорошо прячется

Сценарий держится на двух вещах: доверии к виртуализации и разрыве видимости между хостом и гостем. Когда вредоносные действия живут внутри VM, на хостовой системе остаются в основном следы запуска QEMU и работы с файлами образов. Для части защитных решений это выглядит как админская активность, а не как развёртывание шифровальщика.

Sophos прямо называет скрытую активность в VM растущим трендом обхода защит. В рекомендациях аналитики упирают в три направления: усиление endpoint-защиты, сетевой мониторинг и своевременные патчи для внешне доступных систем.

Технические детали расследования Sophos опубликованы в их блоге: QEMU abused to evade detection and enable ransomware delivery.