Содержание

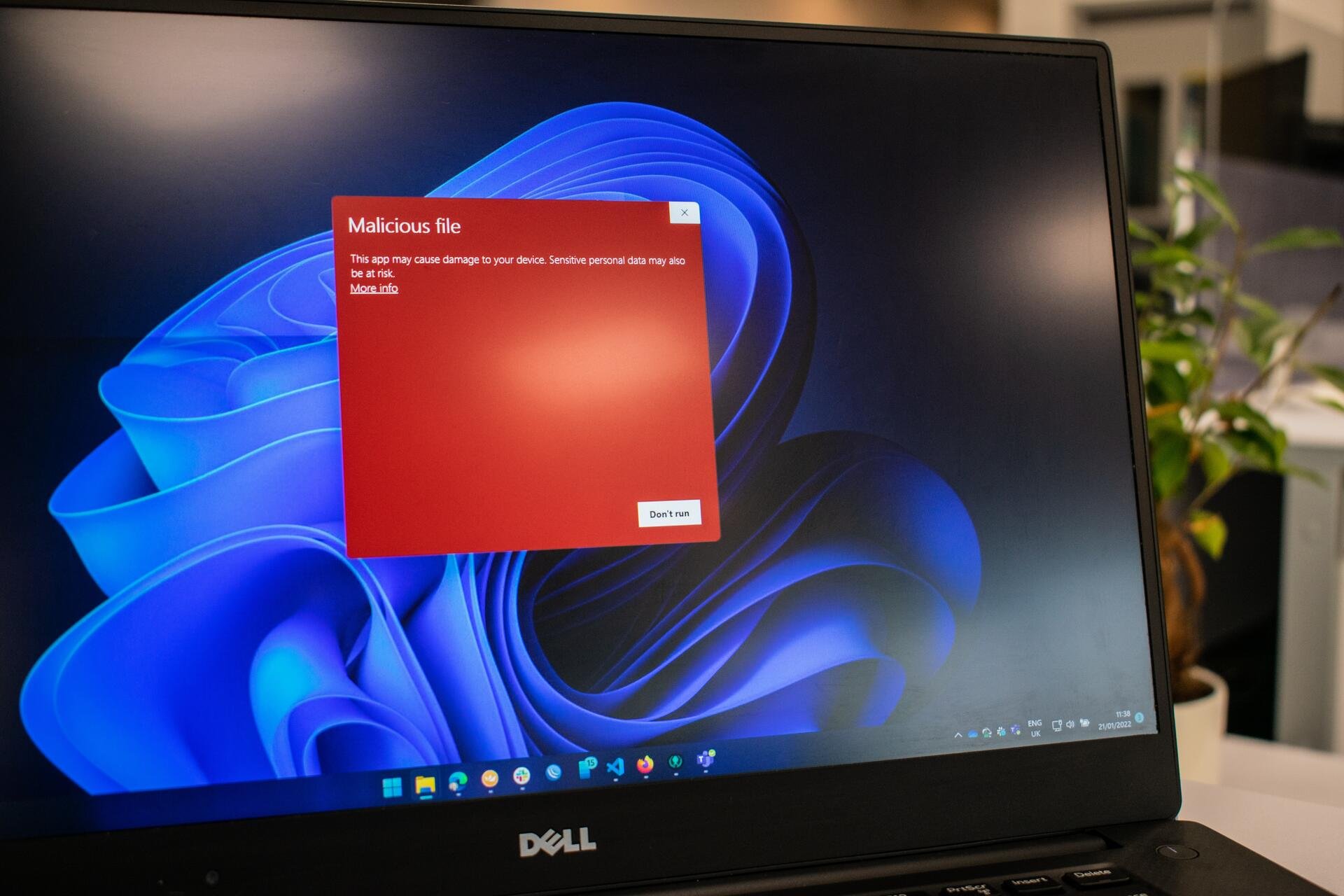

Microsoft предупредила о новой фишинговой кампании: злоумышленники рассылают письма с «деловыми» вложениями и заставляют жертв ставить софт, который превращает ПК в постоянный бэкдор. Ключевая деталь — вредоносные файлы выглядят доверенными, потому что их подписали валидным сертификатом.

По наблюдениям исследователей Microsoft, рассылки пока не привязаны к известным группировкам. Атакуют широко: цель — корпоративные пользователи, без явной привязки к отрасли или конкретным компаниям.

Как устроена атака и почему антивирусы могут «промолчать»

В письмах приходят «вооруженные» PDF и уведомления под рабочие процессы: финансовые документы, инвойсы, фейковые приглашения на встречи, организационные сообщения. Дальше сценарий простой: получателя подталкивают скачать якобы корпоративный клиент для созвонов.

В раздаче фигурируют исполняемые файлы с говорящими именами:

- msteams.exe: подделка под Microsoft Teams

- trustconnectagent.exe: агент «служебного» характера

- zoomworkspace.clientsetup.exe: подделка под Zoom

Самое неприятное — эти файлы подписали Extended Validation (EV)-сертификатом, выданным на TrustConnect Software PTY LTD. EV-подпись обычно подтверждает личность компании строже, чем обычная подпись. Поэтому такой бинарник часто выглядит «чистым» для защитных решений и для пользователя.

TrustConnect уже всплывал: легальная витрина и RAT в нагрузку

История с TrustConnect уже появлялась в расследованиях раньше. В конце февраля 2026 исследователи описывали компанию с таким названием, которая выглядела легитимно: действующий сертификат, рабочий продукт в классе RMM и аккуратный сайт.

Но по факту это оказалось схемой для заражения корпоративных машин Remote Access Trojan (RAT). Ирония в том, что пострадавшим ещё и выставляли счёт: $300 (около 30 000 рублей) за «лицензию» на RMM.

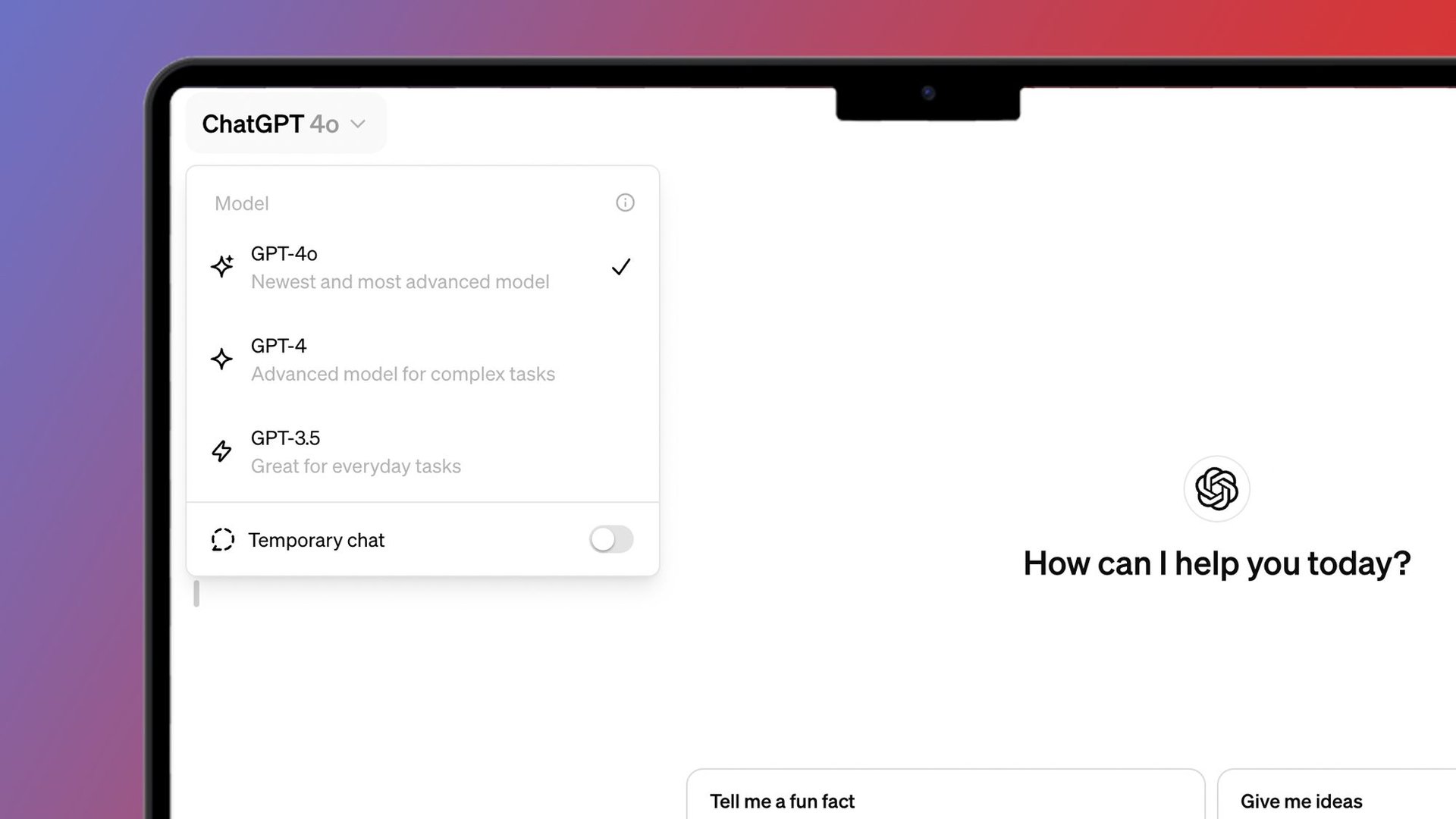

Что именно ставят на ПК: RMM как готовый бэкдор

В текущей кампании жертва действительно получает «легитимный» инструмент. Но вместе с ним на компьютер подтягивается удалённое администрирование, которое никто не проверял и не согласовывал. Microsoft перечисляет несколько примеров таких RMM-компонентов.

- ScreenConnect: популярный инструмент удалённого доступа

- Tactical RMM: RMM-платформа для управления парком ПК

- MeshAgent: агент удалённого управления

Для атакующих это удобная точка закрепления. RMM уже умеет удалённый доступ, управление процессами и постоянное присутствие в системе. Если такой агент попадает в сеть «по ошибке» через фишинг, он становится тем самым устойчивым бэкдором.

Microsoft не раскрыла, сколько писем разослали и сколько компаний успели скомпрометировать. Но сам факт EV-подписи и маскировки под офисные приложения делает кампанию опасной именно для энтерпрайза, где доверие к подписанным бинарникам часто выше.

Разбор Microsoft опубликован отдельным постом: Signed malware impersonating workplace apps deploys RMM backdoors (03.03.2026).

Источники: Microsoft