Содержание

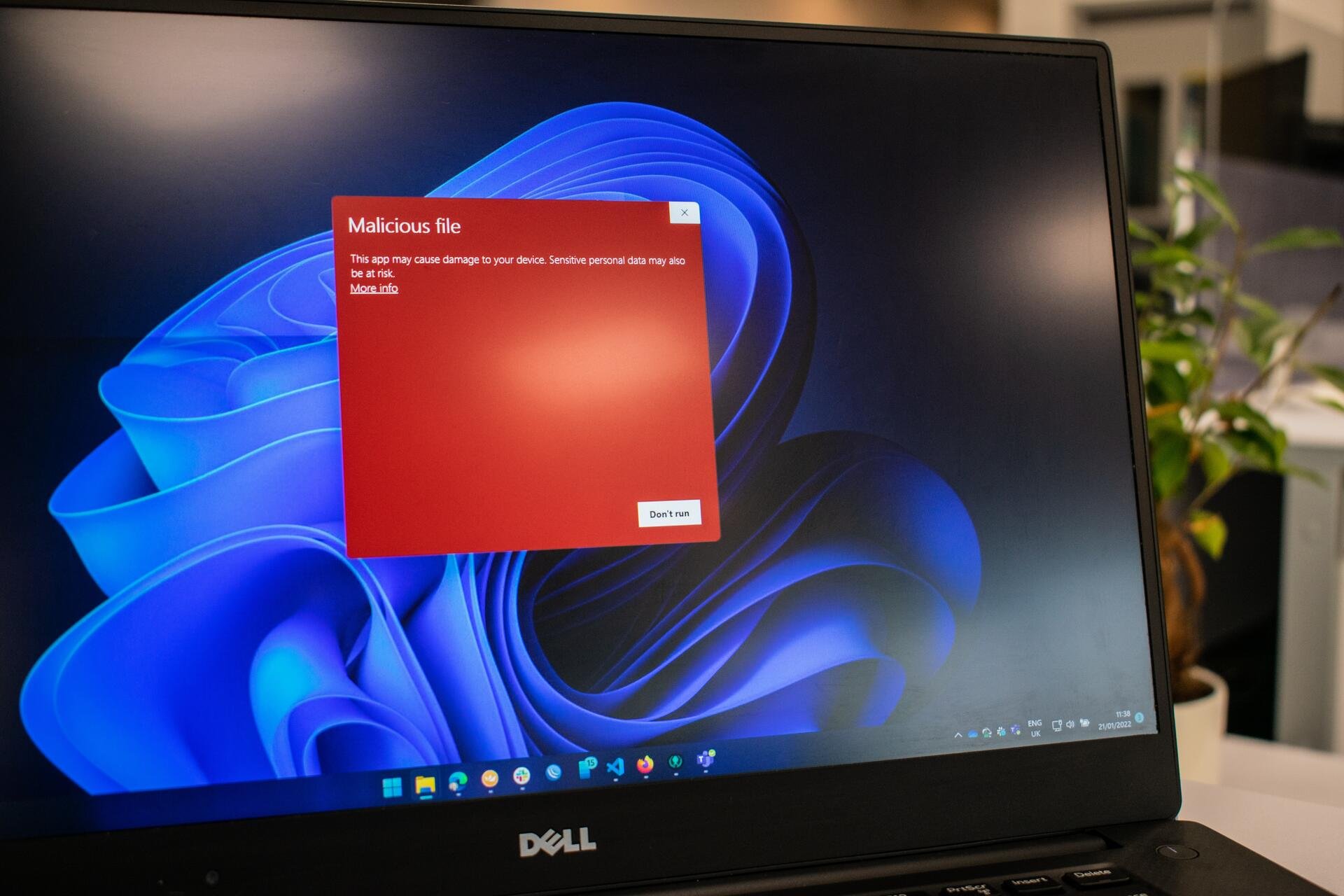

На CPUID.com временно подменили ссылки на скачивание утилит, включая CPU-Z и HWMonitor. Вместо легитимных файлов часть пользователей получала загрузки с вредоносным содержимым. По словам команды проекта, компрометация длилась около шести часов — между 9 и 10 апреля.

Ключевой момент: разработчики утверждают, что их подписанные оригинальные файлы не взломали. Проблема была в том, что сайт «случайно» показывал посетителям другие, подставные ссылки на загрузку.

Что именно произошло на CPUID.com

CPUID подтвердил инцидент в комментарии для BleepingComputer: атаковали «вторичную функцию» сайта, по сути боковой API. Из-за этого главная страница загрузок в течение нескольких часов могла отображать вредоносные ссылки вместо нормальных.

Это неприятный сценарий для тех, кто привык качать диагностику «с родного сайта». Внешне всё выглядит правдоподобно: человек нажимает Download, думает, что берёт CPU-Z, а уходит с другим пакетом.

Какие версии утилит попали под подмену

По данным исследователей Kaspersky, подменённые ссылки затронули несколько популярных продуктов CPUID и конкретные версии:

- CPU-Z: версия 2.19

- HWMonitor Pro: версия 1.57

- HWMonitor: версия 1.63

- PerfMonitor: версия 2.04

В модифицированных вариантах лежала связка из легитимного, подписанного исполняемого файла и вредоносной DLL CRYPTBASE.dll. Её использовали для DLL sideloading — при запуске «чистая» программа подхватывала подложенную библиотеку.

Почему этот троян сочли не «рядовым»

Kaspersky описывает механику так: вредоносная DLL отвечает за подключение к C2 (серверу управления) и запуск следующих стадий. Перед соединением она проводит анти-песочничные проверки, чтобы усложнить анализ.

Исследователи из Igor’s Labs и проекта vxunderground тоже отметили высокий уровень маскировки. В vxunderground прямо написали: «This is not your typical run-of-the-mill malware» — и перечислили многостадийность, маскарад файлов и работу почти полностью в памяти, плюс приёмы обхода EDR/AV через проксирование функций NTDLL из .NET-сборки.

Сейчас сайт CPUID уже очистили. На VirusTotal вредоносные образцы детектируют 20 движков; в названиях встречаются «Tedy Trojan» и «Artemis Trojan». По описаниям, это похоже на инфостилер.

Подробнее технические детали инцидента описаны у BleepingComputer.