Содержание

В Chrome нашли 108 вредоносных расширений, которые тихо собирают данные пользователей и вставляют рекламу на каждую страницу. По данным компании Socket, суммарно эти аддоны набрали около 20 000 установок в Chrome Web Store.

История неприятная тем, что расширения маскировались под игры, утилиты и «клиенты» популярных сервисов. Снаружи они работали как обещали. А внутри — вели себя как шпион и рекламный инжектор одновременно.

Один сервер на всех: похоже на координированную кампанию

Socket пишет, что расширения опубликованы от имени пяти разных разработчиков. Но украденные данные они отправляли на один и тот же command-and-control (C2) сервер. Это ключевая деталь: выглядит не как случайный набор «плохих» аддонов, а как единая операция.

Набор категорий широкий: боковые панели для YouTube, «веб-клиенты» для TikTok и Telegram, простые сервисные утилиты, мини-игры. Идея понятна: поймать как можно более разную аудиторию.

Что именно делали расширения: бэкдор, угон Telegram и сбор Google-идентификаторов

По разбору Socket, нагрузка у этих расширений различалась. Но общая логика одна: расширение получает доступ в браузере и дальше делает то, что пользователю не показывают.

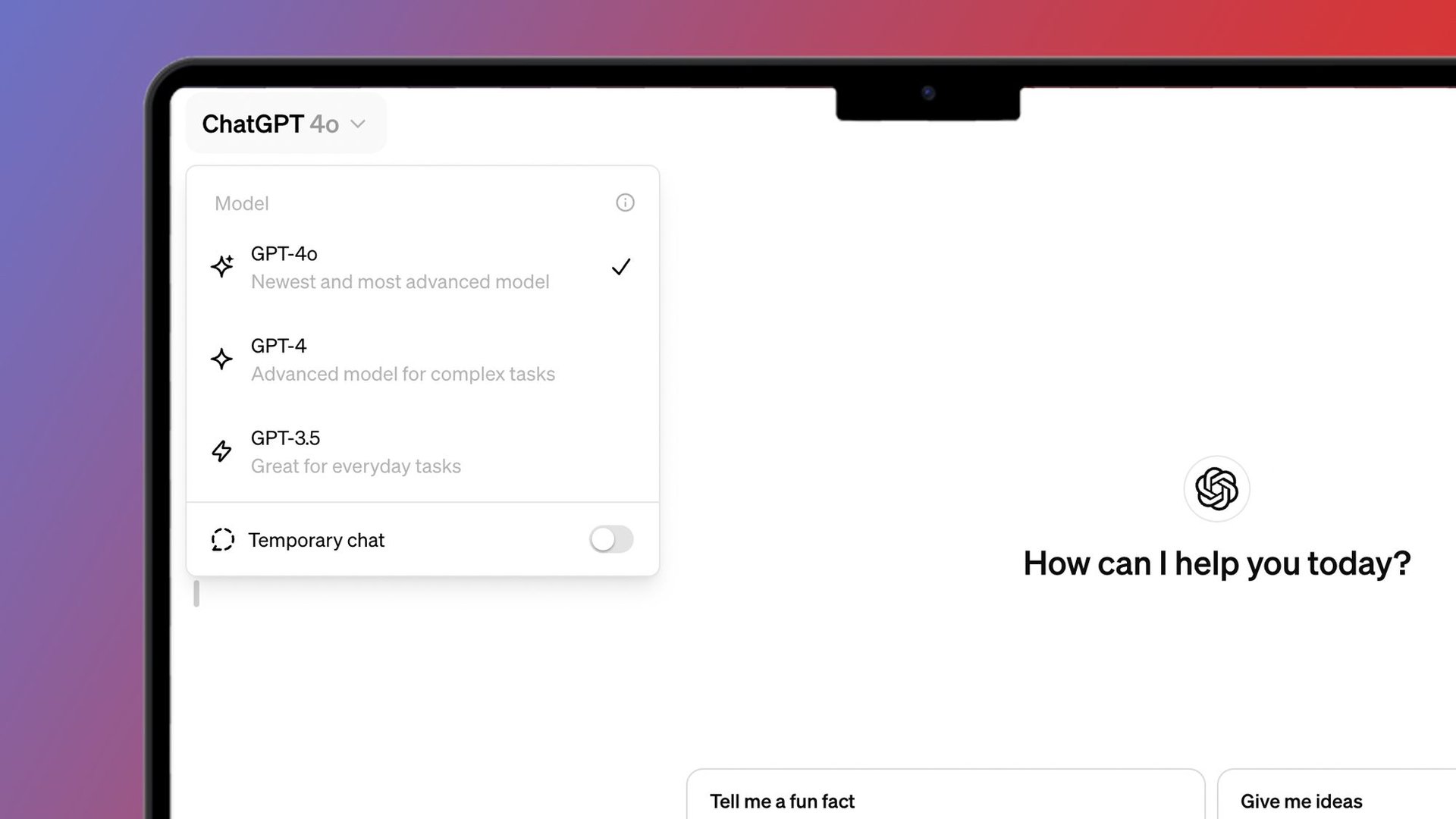

- 1 расширение: перехватывало Telegram-аккаунт жертвы каждые 15 секунд

- 45 расширений: добавляли в браузер универсальный бэкдор

- 54 расширения: похищали Google “sub” ID пользователя

Самыми опасными Socket называет как раз те 54 расширения, которые уносили “sub” ID. Это стабильный идентификатор Google-аккаунта. Он не меняется даже если вы смените пароль или почту. Вдобавок эти аддоны собирали Gmail-адрес, имя и URL аватарки профиля.

С таким идентификатором злоумышленники получают «сквозную метку» на человека. Если вы попадёте в другую схему через год или два, вас проще связать с прежними данными и собрать долгий профиль активности.

Какие расширения всплыли в списке с максимальными установками

- Web Client for TikTok: 2 000+ установок

- Web Client for Telegram — Teleside: 1 000+ установок

- YouSide — Youtube Sidebar: 1 000+ установок

- Web Client for Youtube — SideYou: 1 000+ установок

- Page Auto Refresh: 1 000+ установок

- Clear Cache Plus: 1 000+ установок

- Telegram Multi-account: 1 000+ установок

- Speed Test for Chrome — WiFi SpeedTest: 1 000+ установок

- Text Translation: 1 000+ установок

- Formula Rush Racing Game: 1 000+ установок

Проверять стоит не только Chrome. Речь идёт о расширениях из Chrome Web Store, а значит, они могли попасть и в другие Chromium-браузеры, включая Microsoft Edge.

Полный список — в исследовании Socket: Socket’s report. Дополнительные детали кампании также приводил The Hacker News.

Критичный факт из отчёта Socket: все 108 расширений, несмотря на разных «издателей», сходились на одном C2-сервере для отправки украденных данных.