История о принтерах и их проблемах в операционных системах Windows ещё не закончилась. В четверг Microsoft подтвердила существование ещё одной уязвимости в службе Windows Print Spooler. Её обозначили CVE-2021-36958.

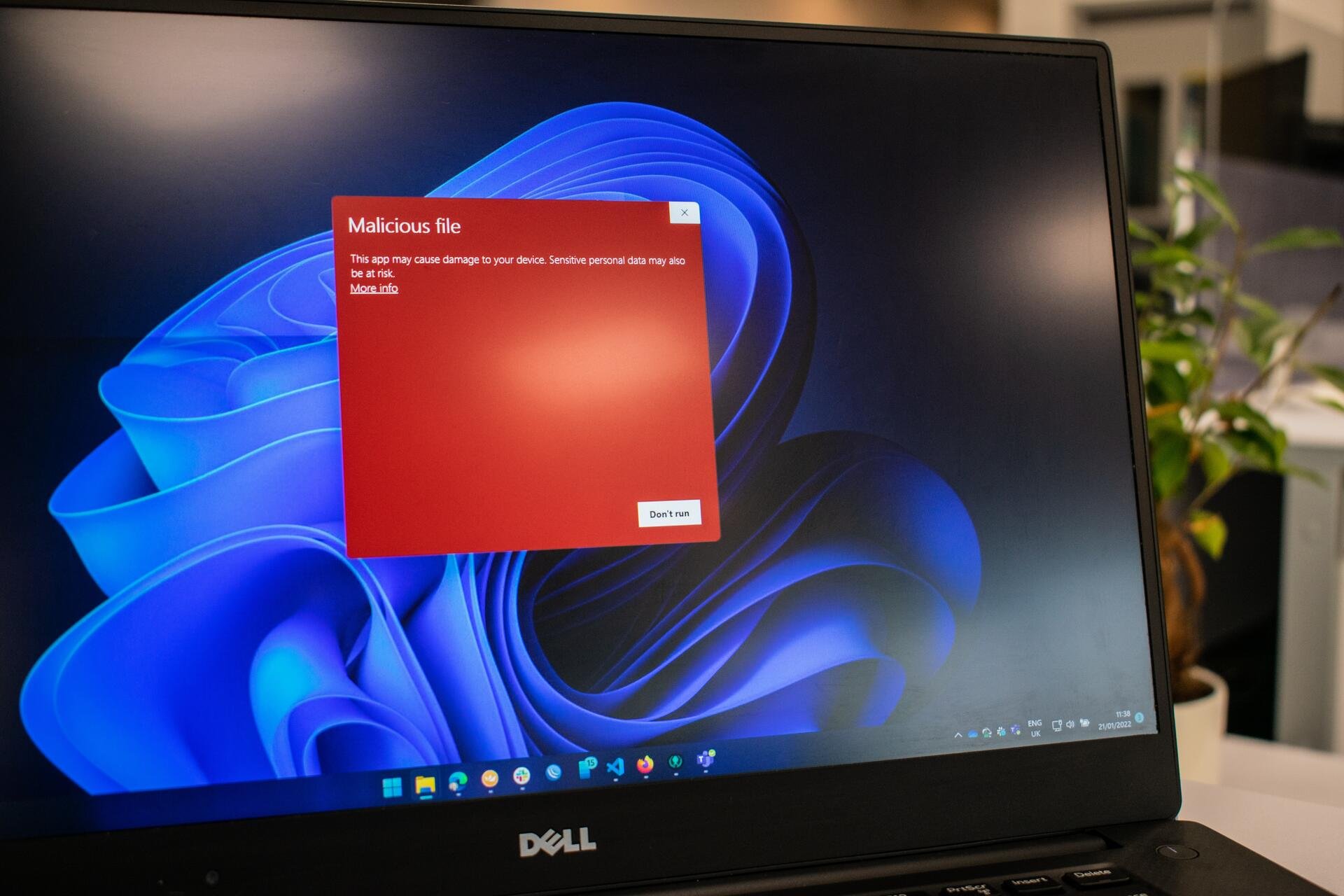

Microsoft рассказывает, что уязвимость открывается, когда служба диспетчера очереди печати Windows неправильно выполняет привилегированные файловые операции. Если задействовать эту уязвимость, хакер сможет выполнять произвольный код с системными правами. Дальше можно устанавливать программы, смотреть, менять и удалять данные, создавать новые аккаунты со всеми правами.

Проблема связана с багом PrintNightmare, против которого Microsoft совсем недавно выпустила патч. Он должен был уменьшить масштаб проблемы, поскольку после его установки нужны права администратора для запуска установок и обновлений драйверов Point and Print. В реальности в системах, где драйверы принтера уже установлены, уязвимость доступна без прав администратора.

Уязвимость поначалу была отнесена к категории удалённое выполнение кода (RCE), но есть мнение, что это локальная эскалация привилегий (LPE). Примерно так описывает возможные атаки Microsoft.

Она снова работает над исправлением, а пока рекомендует отключить службу диспетчера очереди печати. Специалист по информационной безопасности Бенджамин Делпи предлагает другой способ. Он советует ограничить печать только одобренными серверами при помощи параметра Windows «Указать пакет и распечатать — утвержденные серверы» в групповой политике Windows.

Для добавления серверов в эту политику нужно перейти в Редактор локальных групповых политик по адресу Конфигурация пользователя > Административные шаблоны > Панель управления > Принтеры > Точка упаковки и печать — Утвержденные серверы (> Изменить). Это не официальная рекомендация Microsoft, поэтому компания не отвечает за последствия.

Источник: Neowin