Содержание

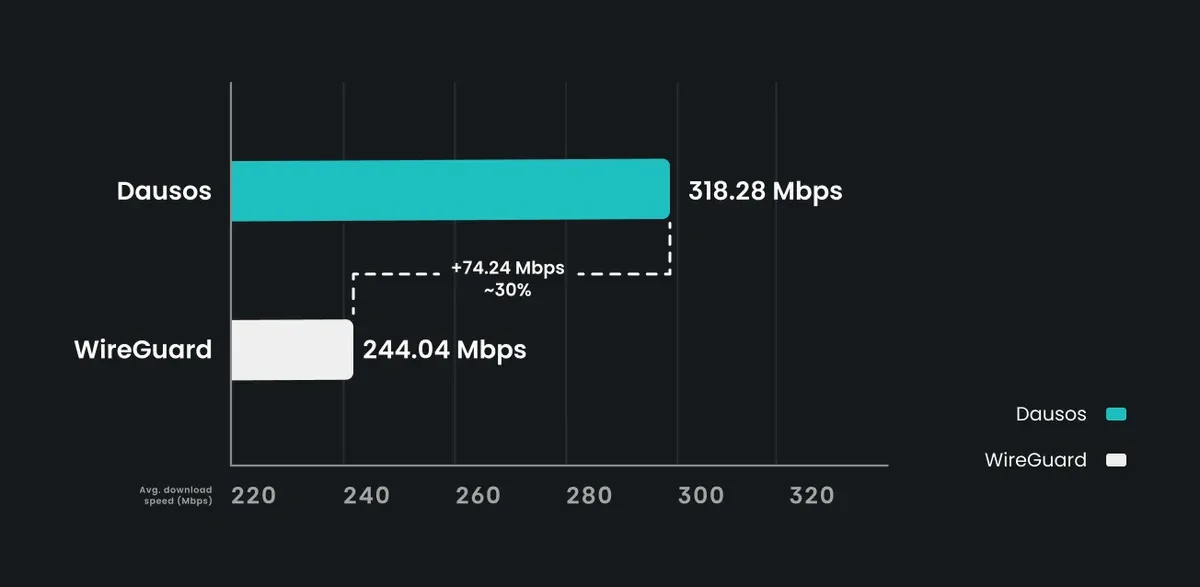

Surfshark показала собственный VPN-протокол Dausos, который, по заявлению компании, даёт до 30% прироста скорости относительно других VPN и добавляет постквантовую криптографию. Пока протокол доступен только на macOS, остальные платформы обещают подключить позже.

Мы сознательно говорим о технологии, а не о сценариях использования. Это новость про сетевой протокол и криптографию, без инструкций и рекомендаций.

Dausos строит отдельный «туннель» для каждого пользователя

Ключевая идея Dausos — не гнать трафик всех клиентов через один логический канал. Компания описывает архитектуру так: каждый пользователь получает выделенный приватный канал передачи данных. По задумке это снижает влияние «соседей» по серверу, особенно в часы пик.

Surfshark утверждает, что изоляция потоков уменьшает просадки скорости и снижает риск внешних помех для пакетов. Плюс протокол подстраивается под сеть и устройство, и «умно» маршрутизирует пакеты с учётом конфигурации подключения.

На уровне итогового обещания всё звучит просто: меньше лишней обработки — выше скорость. В цифрах компания говорит о почти трети преимущества над конкурентами.

Постквантовая криптография: ML-DSA и гибридный обмен ключами

Вторая часть анонса — безопасность и подготовка к эпохе постквантовой криптографии. В Dausos добавили встроенную систему выпуска root-сертификатов, которая использует ML-DSA для цифровых подписей. Surfshark описывает это как усиление аутентификации и целостности данных, с прицелом на post-quantum схемы.

Для обмена ключами заявлен гибридный механизм X25519MLKEM768. Он комбинирует классический X25519 и алгоритм ML-KEM, который одобрил NIST как квантово-устойчивый. Идея гибрида в том, чтобы держать защиту и от текущих атак, и от будущих сценариев с квантовыми вычислениями.

Ранее Surfshark уже добавляла постквантовое шифрование в WireGuard на macOS, Linux и Android — это компания раскатывала в январе.

Контроль сессий: PCS и «рандомные порты»

Отдельный блок — управление сессиями и ключами. В Dausos заявлена post-compromise security (PCS): при каждом новом подключении протокол генерирует новый ключ. Если один ключ утечёт, злоумышленник не сможет читать будущие сессии, завязанные на другие ключи.

Ещё одна мера — пост-рандомизация портов. Вместо фиксированного порта сессия подключается через случайный порт. Ведущий системный инженер Surfshark Karolis Kaciulis объясняет это так: «With Dausos, every session is connected via a randomised port address to a server, like changing your gate every time you fly».

Аудит Cure53 и инфраструктура на 100 Гбит/с

Surfshark сообщает, что протокол прошёл аудит Cure53 (Берлин). Консультанты проверили архитектуру соединений и криптографические механизмы и не нашли критических или серьёзных уязвимостей.

Параллельно компания говорит об апгрейде сети до 100 Gbps серверов. Заявленная цель — держать больше пропускной способности под рост трафика.

По срокам сейчас известно одно: Dausos уже доступен пользователям macOS, а на другие платформы протокол «coming soon».