Содержание

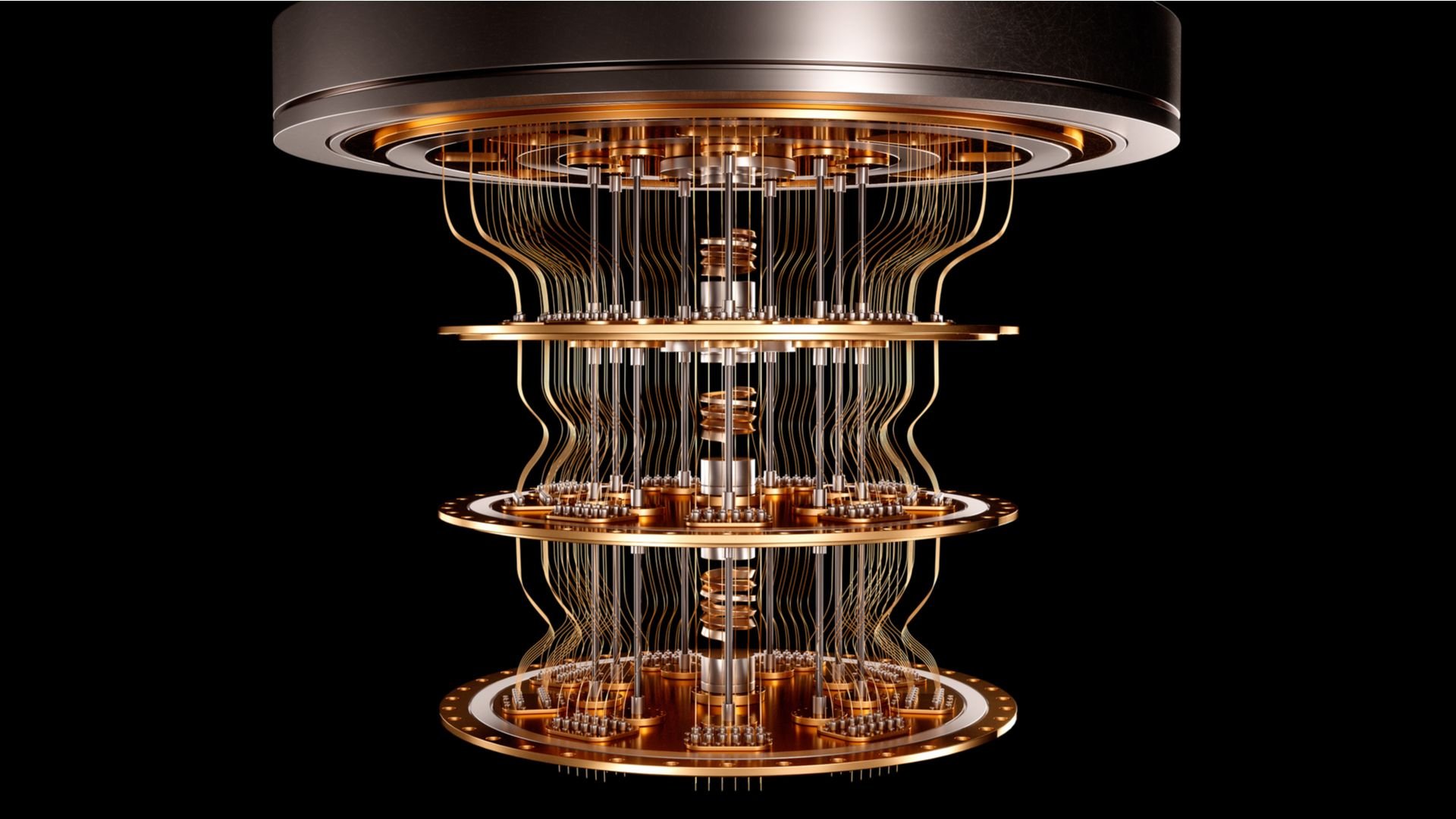

Американское агентство CISA выпустило срочное предупреждение: злоумышленники атакуют критическую инфраструктуру через интернет-доступные PLC (программируемые логические контроллеры). В фокусе — устройства Rockwell Automation и линейка Allen-Bradley, которые часто стоят в воде, энергетике и муниципальных службах.

По данным CISA, такие атаки уже приводили к манипуляции данными, а в отдельных случаях — к простоям и финансовым потерям.

CISA: уязвимы контроллеры, которые торчат в интернет

В опубликованной 7 апреля 2026 директиве CISA описывает тактику атак как работу по «internet-facing operational technology». Речь про технологические сети, где контроллеры доступны напрямую из интернета. Это даёт атакующему точку входа, после чего он может мешать работе объекта.

CISA не называет конкретную группировку. Но агентство напоминает о прошлых предупреждениях по похожим сценариям. Ранее CISA связывала такие активности с CyberAv3ngers, группой, которую относят к структурам, аффилированным с иранским КСИР.

Сразу несколько ведомств США, включая FBI и NSA, отдельно предупредили, что организации из критической инфраструктуры находятся под реальным риском.

Какие признаки CISA просит искать в логах

Часть рекомендаций CISA сводится к проверке журналов доступа и сетевой телеметрии. Агентство отдельно выделяет порты, по которым часто ходит промышленный трафик и через которые злоумышленники пытаются закрепиться.

- Порты: 44818, 2222, 102, 502

- Удалённый доступ: упоминается Dropbear SSH на порту 22

- Инструменты: среди векторов фигурирует ПО для программирования Rockwell — Studio 5000 Logix Designer

Отдельно в документе перечислены IP-адреса, которые FBI связывает с активностью атакующих в разные периоды, вплоть до марта 2026.

Что CISA рекомендует организациям с Rockwell/Allen-Bradley

Ключевая мысль CISA простая: контроллеры не должны быть «голыми» в интернете. Агентство просит срочно пересмотреть периметр и убрать потенциально уязвимые PLC из прямой доступности, используя защищённые шлюзы и межсетевые экраны.

В числе быстрых мер CISA упоминает блокировку трафика на типовых портах через firewall, отключение неиспользуемых сервисов удалённого доступа и использование физических режимов переключателей на PLC, которые ограничивают программирование или удалённый доступ, если такая функция есть.

Полный текст рекомендаций опубликован на сайте CISA: AA26-097A от 7 апреля 2026 года.