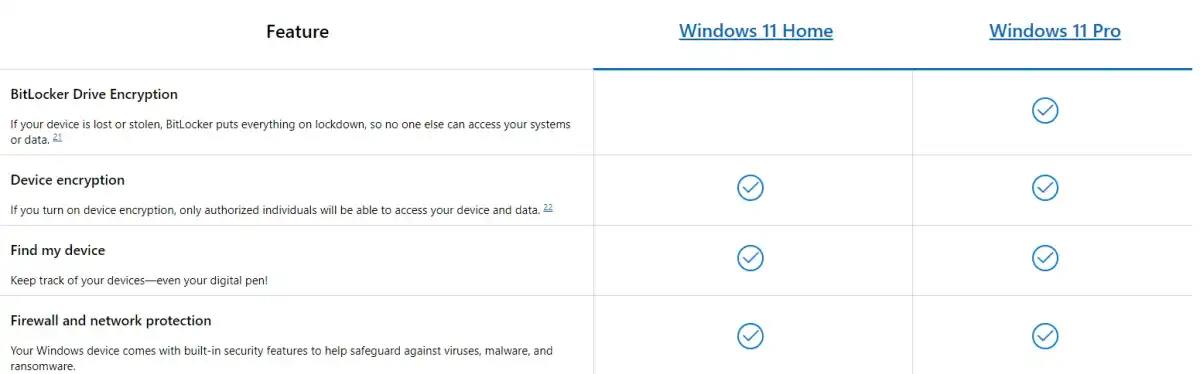

Шифрование BitLocker поддерживается только в редакциях Windows 10 Pro и Windows 11 Pro. Мало кто знает, что в редакциях Home это шифрование тоже можно активировать, но по умолчанию оно скрыто.

Если ввести «BitLocker» в поиск в редакции Windows Pro, верхним результатом поиска будет «Управление BitLocker» с иконкой ключа. В редакции Windows Home нет слова «управление», и BitLocker не запускается.

На самом деле запустить шифрование можно, но только под другим названием. Здесь это называется «Шифрование устройства».

Важность шифрования

Прежде чем воспользоваться приложением «Шифрование устройства» в редакциях Windows Home, нужно понимать, зачем это делать. В отличие от защиты входа в систему, шифрование предотвращает несанкционированный доступ к вашим файлам во всех случаях.

Если шифрования нет, посторонний может просто извлечь жёсткий диск или твердотельный накопитель из вашего компьютера, подключить его к своему компьютеру и получить доступ к файлам через свою операционную систему. Если же файлы зашифрованы, это невозможно. Особенно важна такая защита на ноутбуках, поскольку их могут украсть или вы можете их потерять.

Системные требования для шифрования компьютеров

Необходимо выполнить четыре требования для шифрования компьютеров: наличие современного UEFI вместо старого BIOS, наличие чипа TPM, поддержка режима экономии энергии Modern Standby (S0). Последнее проверяется в окне командной строки от имени администратора. Введите команду:

powercfg /a

и нажмите ввод. Должен появиться ответ: «Режим ожидания (S0 низкое энергопотребление) … доступен на этой системе». Если этот режим не поддерживается прошивкой системы, следует проверить меню UEFI и понять, нельзя ли включить этот режим.

Четвёртым требованием является безопасная загрузка (Secure Boot). Её также нужно искать в настройках UEFI.

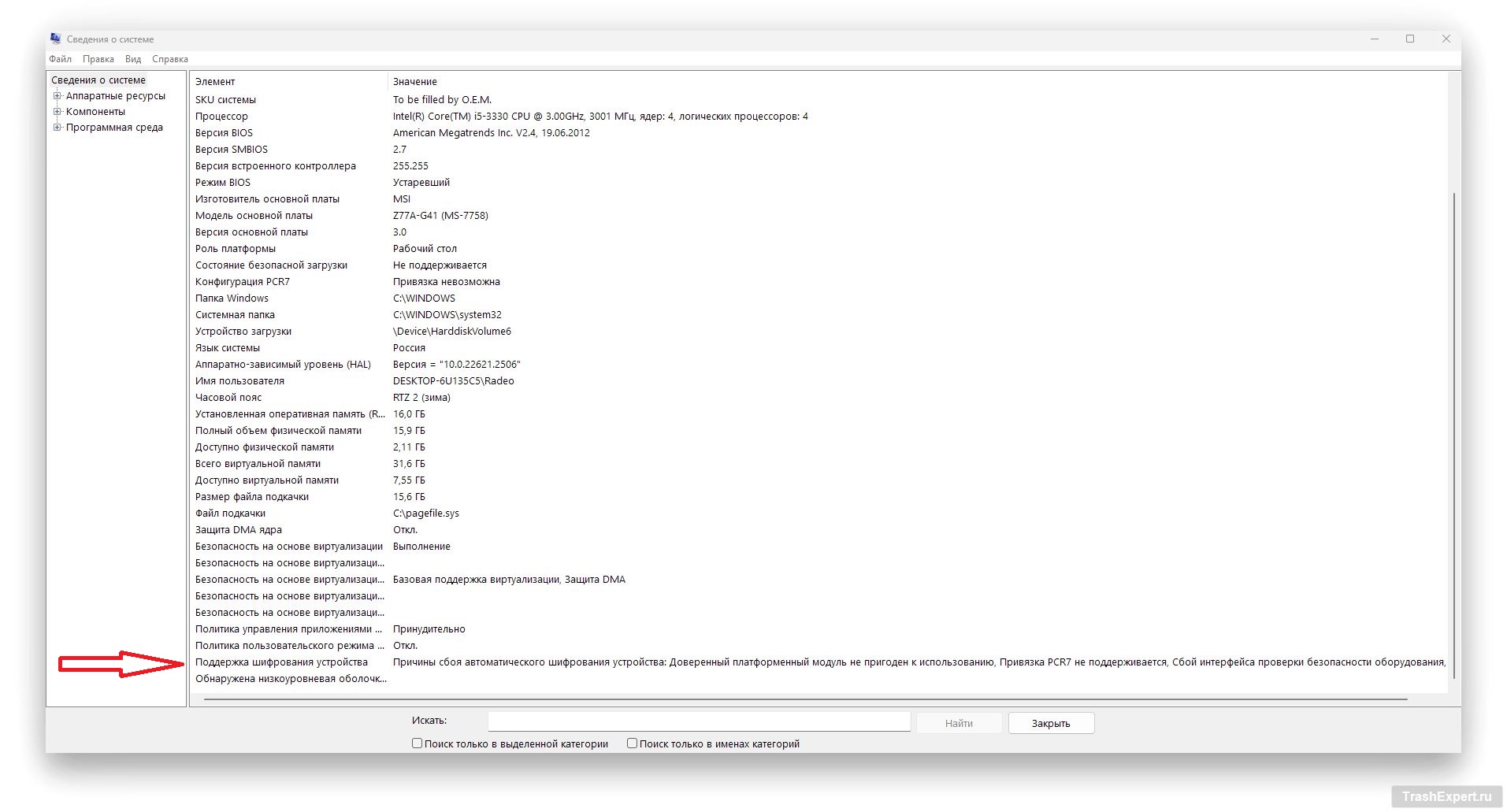

Чтобы полностью убедиться в совместимости и правильных настройках, введите в поиске после нажатия на кнопку «Пуск» запрос msinfo. Нажмите правой кнопкой мыши на приложение «Сведения о системе» и запустите от имени администратора. Внизу посмотрите на поле «Поддержка шифрования устройства». Здесь должен быть статус «Требования выполнены».

Если требования не выполнены, здесь указана причина сбоя автоматического шифрования. Обычно сказано, что не поддерживается привязка PCR7, что означает, что не выполнено одно из вышеназванных требований. Дополнительная информация отображается в разделе «Проблемы с шифрованием устройства».

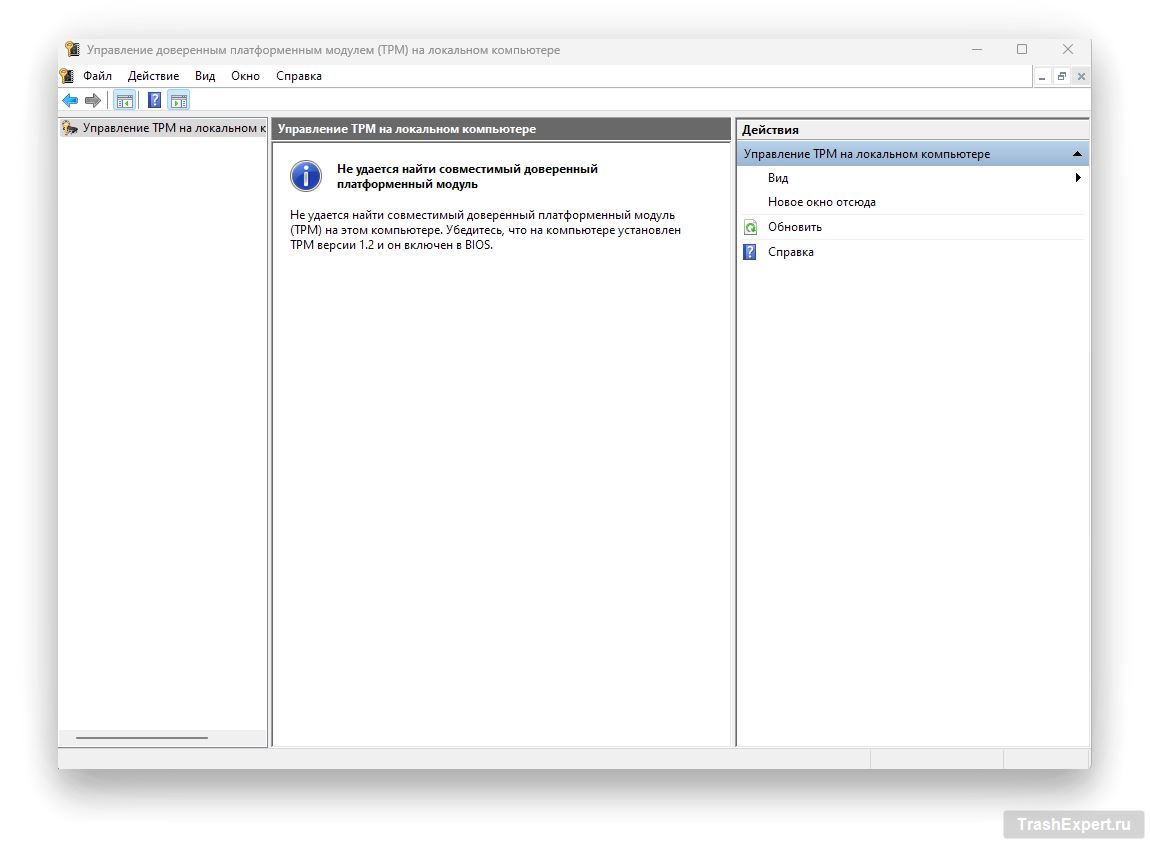

Для шифрования обязательно нужен TPM-чип (Trusted Platform Module) версии 2.0. Проверить его наличие и активность в UEFI можно при помощи ввода в поиск команды:

tpm.msc

Если отображается статус «TPM готов к использованию» и указана версия 2.0, всё в порядке. Если нет, активируйте данный компонент в UEFI. В зависимости от модели компьютера это действие может выполняться по-разному. После внесения изменений в UEFI перезагрузите компьютер и снова введите в поиск tpm.msc. Запустите мастер настройки при помощи команды «Подготовить TPM». Также в UEFI нужно включить защищённую загрузку.

Если у вас слишком старый компьютер и чипа TPM нет, с этим ничего не поделаешь, и шифрование на этом компьютере недоступно.

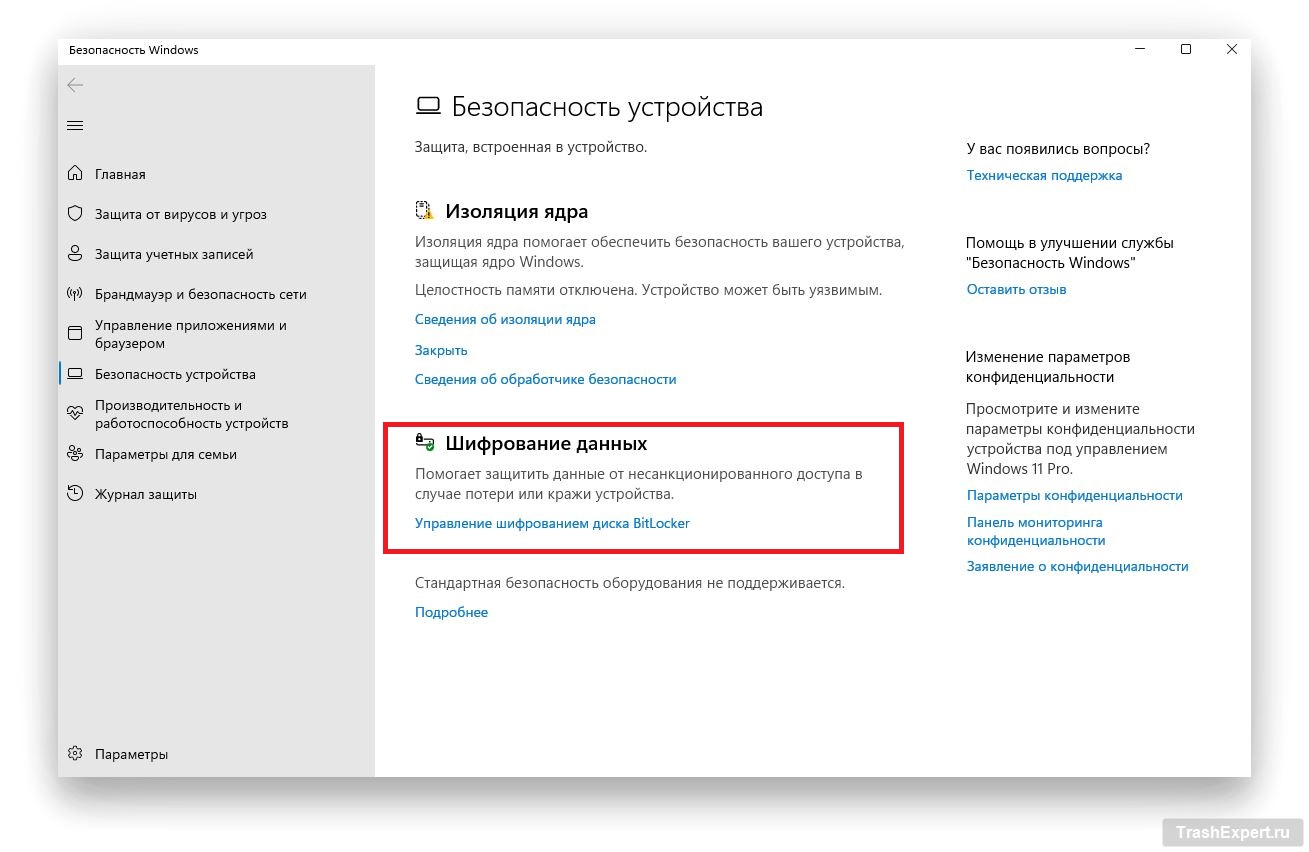

Статус шифрования устройства и отличия от BitLocker

Теперь вам следует выполнить проверку в приложении «Параметры». Откройте приложение и введите в поиск «Шифрование». Откроется окно «Безопасность Windows».

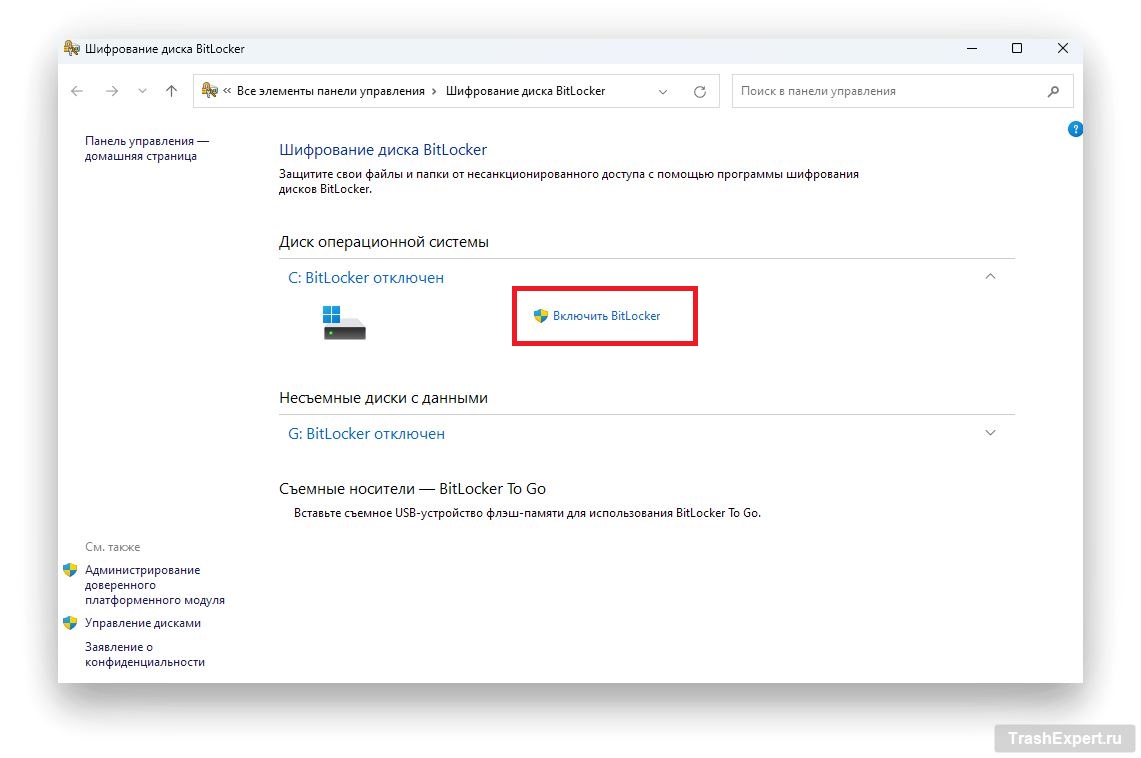

Нажмите ссылку «Управление шифрованием диска BitLocker». Убедитесь, что шифрование устройства включено. Если нет, нажмите на переключатель для включения.

Важно: шифрование на устройстве работает только при входе в систему через учётную запись Microsoft. Если вы пользуетесь локальным аккаунтом, шифрование не будет работать.

BitLocker в Windows 10 и 11 Professional имеет ряд настроек в редакторе локальных групповых политик. Также здесь есть функция BitLocker to go для шифрования флешек и других съёмных накопителей.

В редакции Home всего этого нет, и шифрование только включается или выключается. Впрочем, даже урезанная версия с длиной ключа 128 бит надёжно защищает ваши данные от доступа посторонних.

Совет: убедиться в активности шифрования можно по наличию иконки раскрытого замка рядом с дисками в проводнике Windows.

Инструмент командной строки под названием manage-bde.exe даёт более подробную информацию. Здесь вы узнаете, запущено ли шифрование и насколько зашифрованы данные. Процесс шифрования может занимать до двух часов. В командной строке с правами администратора запустите команду:

manage-bde -status c:

Так вы увидите статус шифрования. Наиболее важными являются статусы преобразования и защиты. В статусе блокировки будет указано Unlocked. Когда вы вошли в систему, вы разблокировали доступ к данным.

Возможные проблемы с шифрованием устройства

Чаще всего проблемы возникают в процессе настройки, то есть ещё до того, как вы начнёте зашифровывать устройство на Windows 10/11 Home. Источником проблем обычно являются настройки UEFI и несоответствие системных требований.

Некоторые проблемы можно решить поиском в интернете. Если же ваши компоненты на самом деле несовместимы с шифрованием, вам придётся воспользоваться сторонними приложениями шифрования, вроде Veracrypt. Работа этого инструмента описана в нашей статье дальше.

Могут возникать и неожиданные проблемы. Например, после обновления UEFI Windows может потребовать ключ восстановления. Также могут возникнуть проблемы при попытке выполнить резервное копирование раздела Windows. Необходимо искать источник проблемы и решения.

Защита данных и разблокировка в экстренных ситуациях

Процесс настройки и проверка соответствия требованиям могут потребовать определённых усилий. Зато потом шифрование данных выполняется в фоновом режиме и от пользователя никаких действий не требуется. Операционная система автоматически разблокирует доступ к данным при входе в учётную запись, и вам ничего делать не нужно.

Когда вы выключаете компьютер, данные автоматически зашифровываются. Таким образом, получить доступ к ним можно, только зная логин и пароль вашего аккаунта Microsoft. Соответственно, у вас должен быть надёжный и длинный пароль, а также двухфакторная аутентификация.

Совет: чтобы каждый раз не вводить пароль при входе в систему, можно использовать PIN-код из четырёх цифр, сканер отпечатков пальцев или распознавание лица при помощи камеры.

Если на вашем компьютере нет сканера отпечатков или распознавания лица, можно воспользоваться USB Logon для настройки USB-накопителя для входа в систему и выхода из неё.

Чем надёжнее защита, тем выше вероятность того, что однажды вы сами забудете пароль. Или может выйти из строя материнская плата или другие компоненты компьютера. Поскольку шифрование и дешифрование данных связано с чипом TPM на материнской плате, при поломке вы не сможете получить доступ к своим данным.

Чтобы этого не случилось, Windows создаёт 48-значный ключ восстановления при активации шифрования устройства BitLocker и сохраняет его в вашем аккаунте Microsoft.

Сохраните этот ключ в надёжном месте, например, в менеджере паролей. Также распечатайте его на бумаге и храните в надёжном месте.

Для получения доступа к этому ключу перейдите по адресу https://account.microsoft.com/devices/recoverykey и скопируйте ключ или ключи в буфер обмена Windows. Каждый раздел шифруется отдельно, поэтому ключей может быть больше одного. Обозначение OSV (Operating System Volume) относится к системному диску, FDV (Fixed Data Volume) — к другим дискам данных.

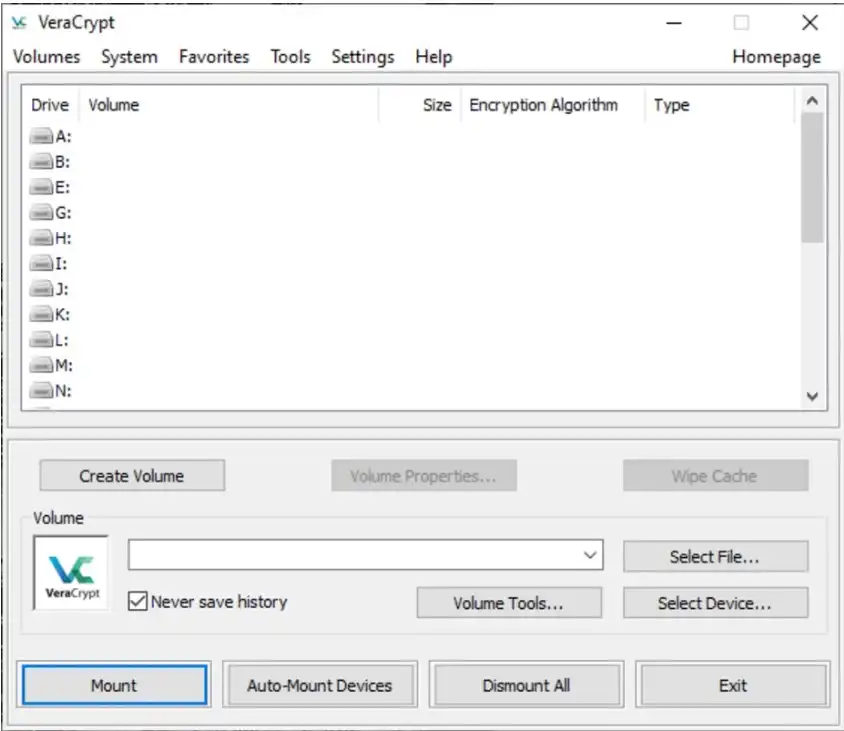

Приложение Veracrypt

Программа Veracrypt даёт более гибкие возможности по сравнению со встроенным шифрованием Windows. Этот инструмент позволяет шифровать отдельные разделы, папки, файлы и флешки. Всего этого не может предложить Windows Home.

Veracrypt не имеет таких строгих системных требований, как встроенное шифрование Windows, и пользоваться этой программой очень просто.

Прежде чем устанавливать данную программу, убедитесь в том, что встроенное шифрование Windows отключено. Для этого введите в окно командной строки команду:

manage-bde -status c:

Создайте резервную копию незашифрованных данных. Для этого также существует множество приложений сторонних разработчиков.