Вирусы на мобильных устройствах встречаются значительно реже, чем на персональных компьютерах. Многие обладатели смартфонов вообще сомневаются в их существовании. Хотя аппараты могут стать жертвой вредоносных приложений, вряд ли это будет вирус. Устройства на Android больше подвержены атакам со стороны вредоносных программ по сравнению с iPhone, в чём виновата открытая природа платформы Google. Скачивание установочных файлов приложений из любого места интернета расширяет список поддерживаемых программ, но именно в таких программах и кроется опасность.

На ваш смартфон может попасть вредоносное приложение с какого-либо сайта интернета, из вложения в электронном письме или из ссылки в текстовом сообщении. На заражение устройства могут указывать разные признаки, от замедления его работы до повышенного расхода трафика. Иногда в этом же виноваты выходящие из строя компоненты устройства и баги в его программном обеспечении, поэтому сложно сказать наверняка. Если на ваш смартфон всё же пробралась вредоносная программа, есть способы определить это и избавиться от неё.

Могут ли на смартфоне быть вирусы?

На мобильных устройствах могут попадаться вредоносные программы разных видов, от троянов до шпионов. Следует иметь в виду, что между вредоносными программами и вирусами есть разница.

Вредоносное программное обеспечение представляет собой общий термин для любой программы, которая попадает на устройство без согласия его владельца. Такая программа нарушает обычную работу устройства, наносит ему вред, может красть конфиденциальную информацию. Это общая черта вредоносных предложений для мобильных устройств и компьютеров. Отличием между ними являются репликации и умысел.

Вирус представляет собой вид вредоносного программного обеспечения, которое прикрепляется к программам. Это может быть документ, приложение или мультимедийный файл. Вирус не проявляет себя, пока пользователь не откроет файл, а потом начинает копировать себя для распространения среди других программ. Когда вы отправляете заражённую программу на другой компьютер, вирус распространяется по всей системе, пока вы принудительно не удалите сам вирус и все затронутые им файлы. Целью вирусов является повреждение, удаление, шифрование, управление системой.

На мобильных устройствах вредоносные программы часто путают с вирусами. На самом деле обычно это трояны, шпионы или черви. Черви больше всего похожи на вирусы, поскольку умеют распространять себя. При этом им не требуется хост-программа. После попадания на устройство они способны наносить ему вред, даже если пользователь ничего не запускает. Трояны не могут выполняться и копироваться самостоятельно. Вредоносная программа обычно даёт злоумышленникам возможность собирать персональную информацию.

При выполнении джейлбрейка (взлома) устройства приложения получают рут-доступ к нему. Мобильные вредоносные программы ведут себя не настолько агрессивно, как вирусы, но тоже могут нанести вред. В истории можно вспомнить следующие атаки на мобильные устройства:

- Cabir. Первый мобильный червь был обнаружен в 2004 году на сотовых телефонах под управлением системы Symbian. Он показывал на экране слово Caribe и распространялся через стандарт связи Bluetooth. Никакого вреда от него не было.

- OpFake. Троян незаметно отправлял множество текстовых сообщений и запрашивал права администратора на устройстве.

- Android/Filecoder.C. Приложение-вымогатель 2019 года. Оно зашифровывало файлы и требовало выкуп за возвращение доступа к ним.

- Loki Bot. Троян для кражи логинов и паролей, а также других данных от аккаунтов.

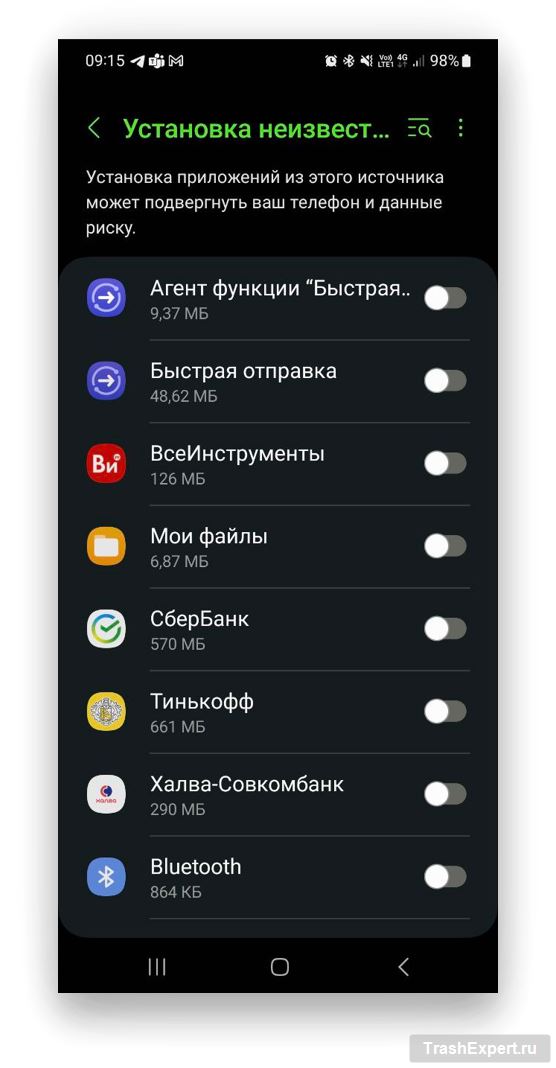

Уязвимость вашего мобильного устройства перед вредоносными приложениями зависит от операционной системы. По данным лаборатории Касперского, большинство таких программ разработаны для атак на широко распространённые операционные системы с многочисленными уязвимостями. Среди этих систем и Android с открытым исходным кодом. На неё можно установить приложения из неизвестного источника или мультимедийные файлы из-за пределов магазина Google Play. По умолчанию такая возможность на Android отключена, но её можно активировать в настройках.

Если не повезёт, можно занести на устройство троян во время скачивания чего-либо с вредоносного сайта. Это могут быть сайты с приложениями или торренты. На устройствах Apple вероятность столкнуться с вредоносной программой значительно ниже. Здесь в систему нельзя устанавливать приложения из сторонних источников. Поставить можно только те программы, которые Apple разрешила выставлять в магазине приложений App Store, где они тщательно проверяются.

Признаки наличия вредоносной программы на мобильном устройстве

Ниже описаны наиболее очевидные признаки того, что на ваше устройство пробралась вредоносная программа:

- Частое аварийное закрытие приложений. Падения приложений время от времени случаются. Однако, если это происходит чаще обычного и с большим числом программ, это может быть дело рук вредоносного приложения.

- Повышенный расход трафика. Заражённые приложения работают в фоновом режиме, расходуя трафик. Можно принудительно закрыть их или стереть из памяти, но это временное решение. Все фоновые процессы возобновляют свою работу при повторном открытии приложения.

- Неожиданный спам. Вредоносные программы могут рассылать ссылки через электронную почту или мессенджеры людям из вашего списка контактов. Вы можете заметить непонятные списания средств в банковских приложениях или получать чеки по электронной почте.

- Более быстрый расход энергии батареи. Поскольку заражённые приложения работают в фоновом режиме без вашего ведома, они повышают нагрузку на батарею.

- Повышенный нагрев устройства. Инфицированные приложения в фоновом режиме требуют для своей работы системных ресурсов, в том числе оперативной памяти. Аппарату может не хватать ресурсов для одновременной работы нескольких приложений, из-за чего его компоненты могут нагреваться.

- Появление многочисленной рекламы и взломанные браузеры. Когда рекламные приложения попадают на ваше устройство, они могут взять на себя управление браузером, перенаправлять пользователей на разные веб-страницы, устанавливать ненужные расширения и показывать рекламу.

- Выход из учётной записи Google. Когда Google обнаруживает вредоносную программу на пользовательском устройстве, автоматически происходит выход из всех учётных записей и показывается предупреждение. В нём сказано, что в целях безопасности пользователя был произведён выход из учётной записи. Показываются рекомендации по восстановлению ваших аккаунтов

- Странное поведение приложений. На устройстве могут из ниоткуда появляться новые приложения, которые вы точно не устанавливали.

Сканирование и удаление вредоносных программ

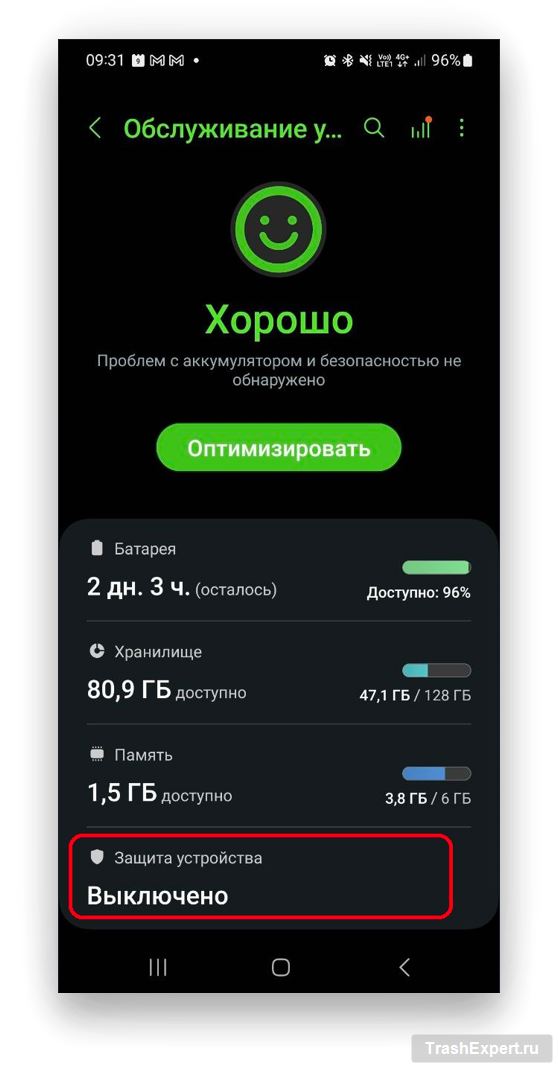

На смартфонах Samsung последних поколений установлено антивирусное приложение McAfee, позволяющее выполнять поиск вирусов. Также на Android-устройствах используется механизм защиты Google Play Protect (Защита Google).

При желании пользователь может самостоятельно скачать антивирусы и сканеры из магазина Google Play Store. Существуют бесплатные приложения подобного рода, но у них меньше функций защиты по сравнению с платными версиями. Иногда у них бывают ложные положительные срабатывания в процессе сканирования системы.

Ещё можно загрузить устройство в безопасном режиме. В этом случае запускаются только системные приложения. Вы будете работать с устройством так, словно выполнили сброс настроек до заводских. Так можно понять, возникли ли проблемы в работе устройства из-за установленных вами приложений. В этом режиме можно удалять установленные приложения. Переход в безопасный режим выполняется по-разному на устройствах разных производителей и на разных версиях Android.

Сканирование и удаление вредоносных программ на устройствах Samsung

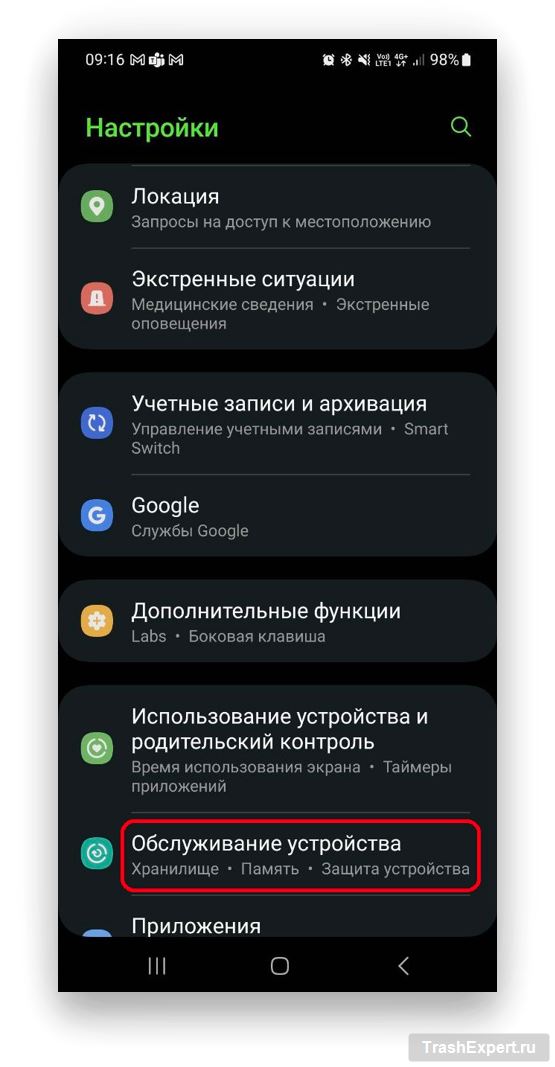

- Откройте Настройки > Обслуживание устройства.

- Нажмите «Защита устройства».

- Нажмите «Сканировать». McAfee проверит все установленные приложения в поисках угроз. Если что-то будет найдено, появится предложение удалить это.

Удаление вредоносных приложений из Android в безопасном режиме

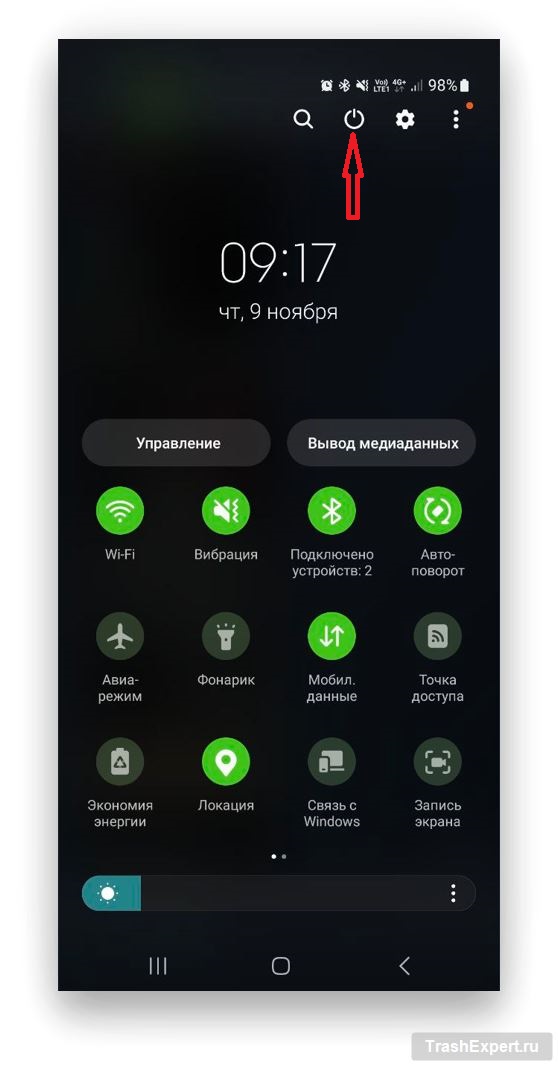

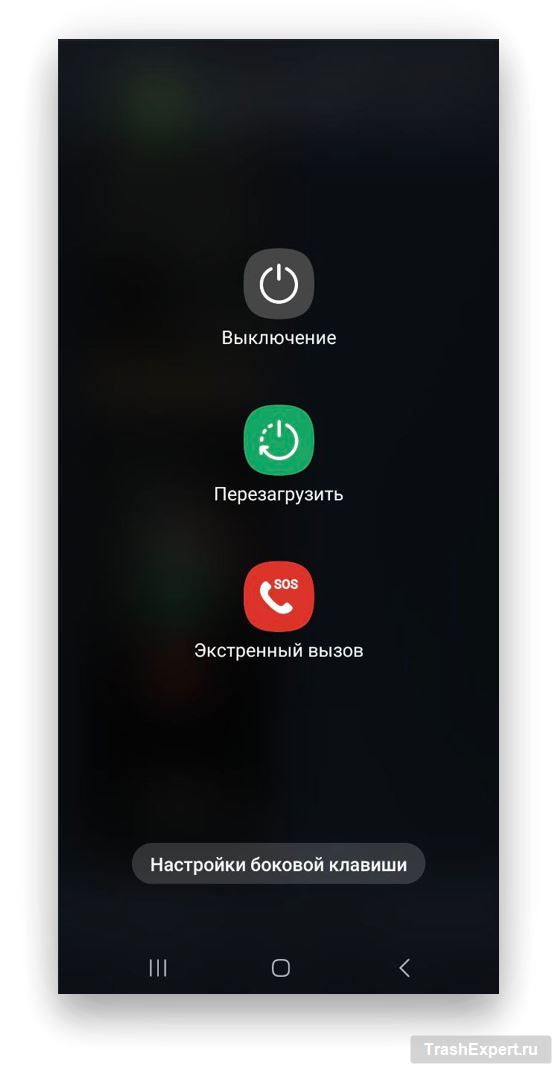

- Удерживайте кнопку питания на корпусе устройства. Другой вариант — провести вниз по экрану смартфона двумя пальцами. Нажмите на появившуюся на экране кнопку питания.

- Выполните продолжительное нажатие на кнопку «Выключить».

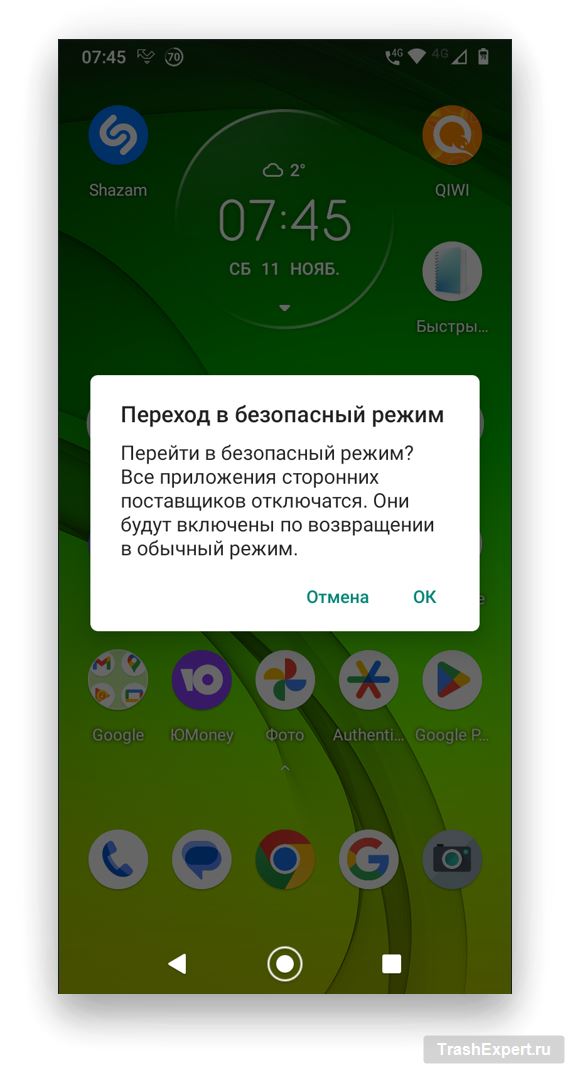

- Нажмите ОК, после чего устройство перезагрузится.

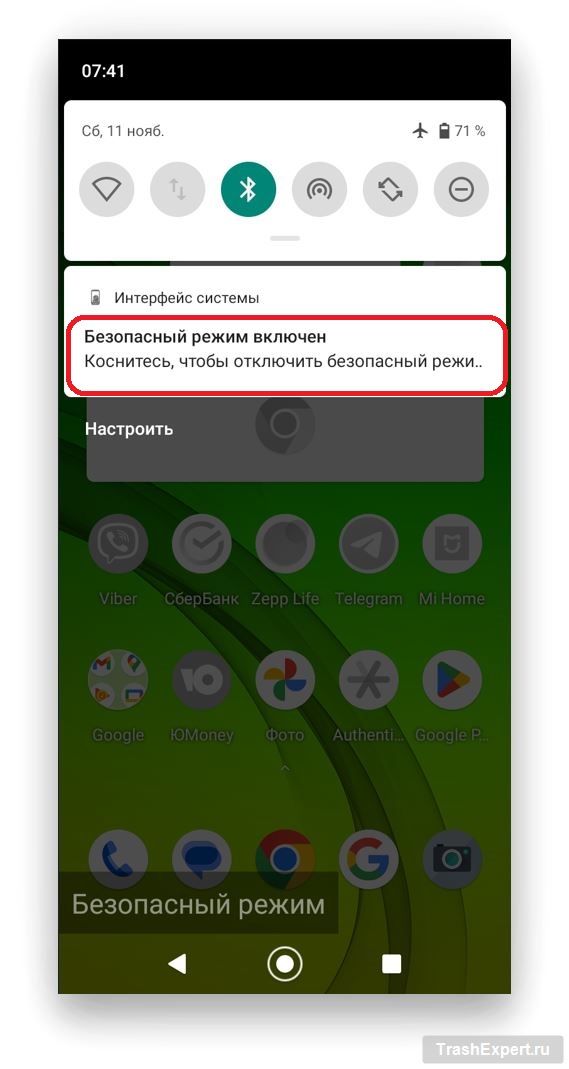

- Понаблюдайте за поведением устройства. Если в безопасном режиме оно работает нормально, вы можете удалить приложения, которые могут быть источником проблем в работе. Для этого нажмите и удерживайте на серую иконку приложения и нажмите на команду «Удалить».

- Сделайте жест сверху вниз по экрану. В панели уведомлений нажмите для отключения безопасного режима, после чего устройство перезагрузится.

Удаление заражённых приложений

Кроме безопасного режима, программы можно удалять в обычном режиме работы. Удаляются сами приложения и все связанные с ними данные, включая логины и пароли, а также кэш. Рекомендуется удалять приложения по одному, каждый раз перезагружая устройство. Так вы сможете определить, какое именно приложение вызывает сбой в работе устройства, и тогда может не потребоваться удалять все приложения.

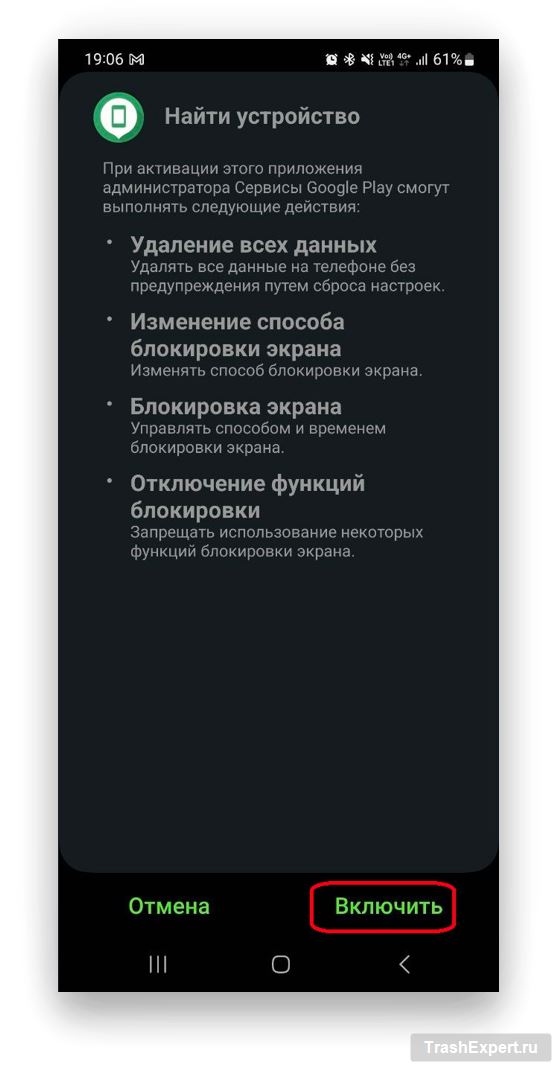

Бывает, что при попытке удаления инфицированных приложений возникают затруднения. В частности, может появиться уведомление о том, что у приложения есть права администратора. Приложения с правами администратора способны удалять данные, блокировать устройство и менять тип блокировки. Не у всех приложений есть подобные разрешения, но лучше проверить, не дали вы эти разрешения приложению сами.

Вот как лишить приложение прав администратора и удалить его.

Удаление приложений с правами администратора

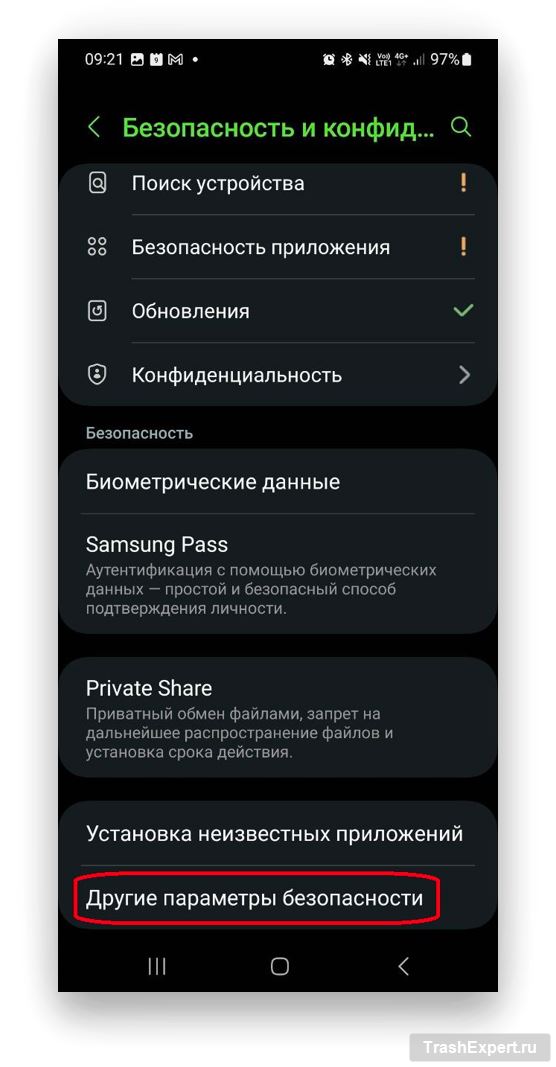

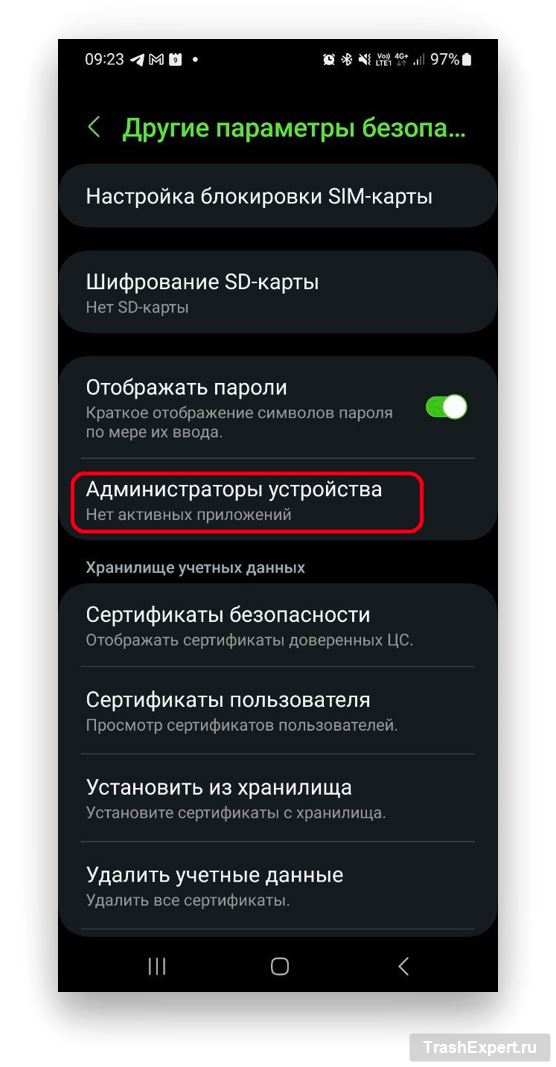

- Перейдите в раздел Настройки > Безопасность и конфиденциальность.

- Здесь нажмите «Другие параметры безопасности».

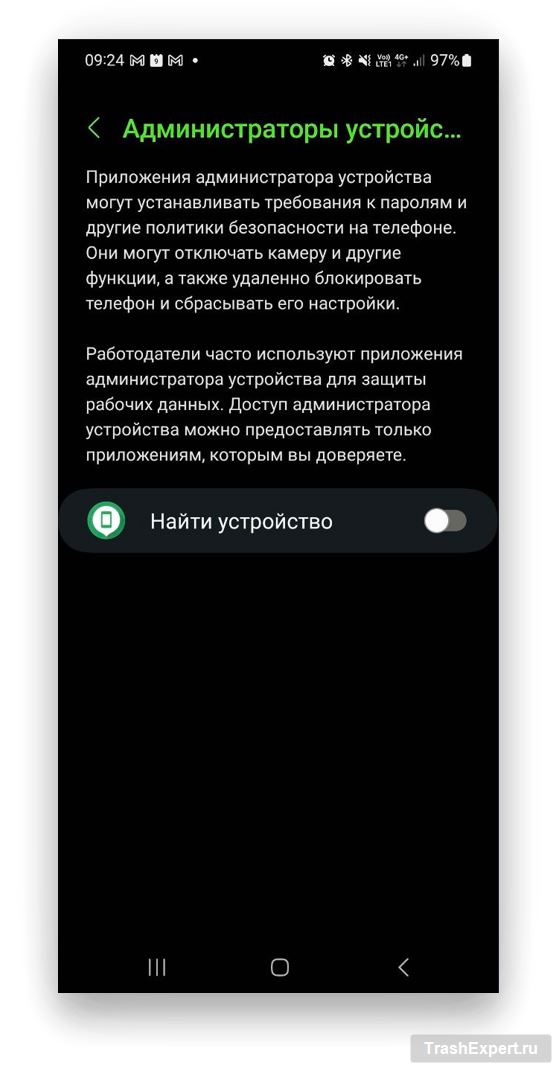

- Нажмите «Администраторы устройства».

- Нажмите на интересующие вас приложения и на команду «Отключить» (на скриншоте показана кнопка «Включить», поскольку приложение не включено).

- Когда вы отняли у приложения права администратора, можете удалить его.

Удаление приложений на Android-устройствах

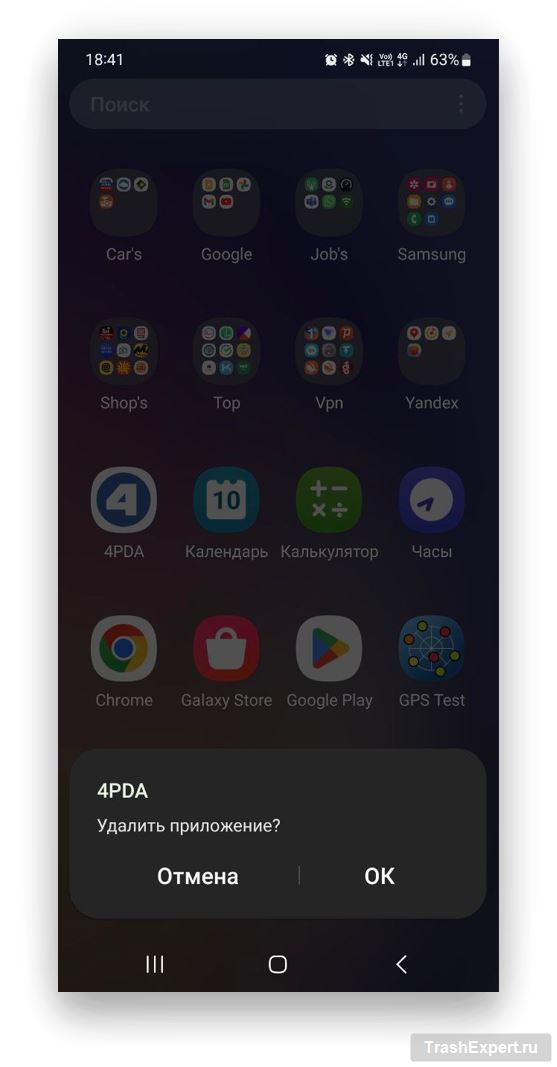

- Выполните продолжительное нажатие на приложении на домашнем экране или в списке приложений.

- Нажмите на команду «Удалить».

- Нажмите ОK для подтверждения.

- Перезагрузите устройство.

Очистка кэша браузера

Браузеры сохраняют данные с каждого посещённого сайта, чтобы при следующем их посещении страницы открывались быстрее. Устранение кэша может не помочь решить проблемы на устройстве, но его рекомендуется выполнять после удаления вредоносных приложений. Так разрывается связь между устройством и вредоносными сайтами. Можно очистить кэш приложений в системных настройках или сделать это внутри самого приложения. Для максимальной безопасности рекомендуется использовать оба метода.

Затем очистите куки браузера. Веб-сайты сохраняют их на устройстве для отслеживания пользовательской активности в интернете и сбора определённой информации, вроде логинов. Хакеры могут использовать куки для проникновения в аккаунты пользователей и кражи персональных данных. Помимо удаления куки, удалить можно хранилище браузера. В результате будут удалены кэш и файлы куки, а вместе с ними исчезнут история посещённых страниц, информация о скачанных файлах и другие данные.

Активация защиты Google Play

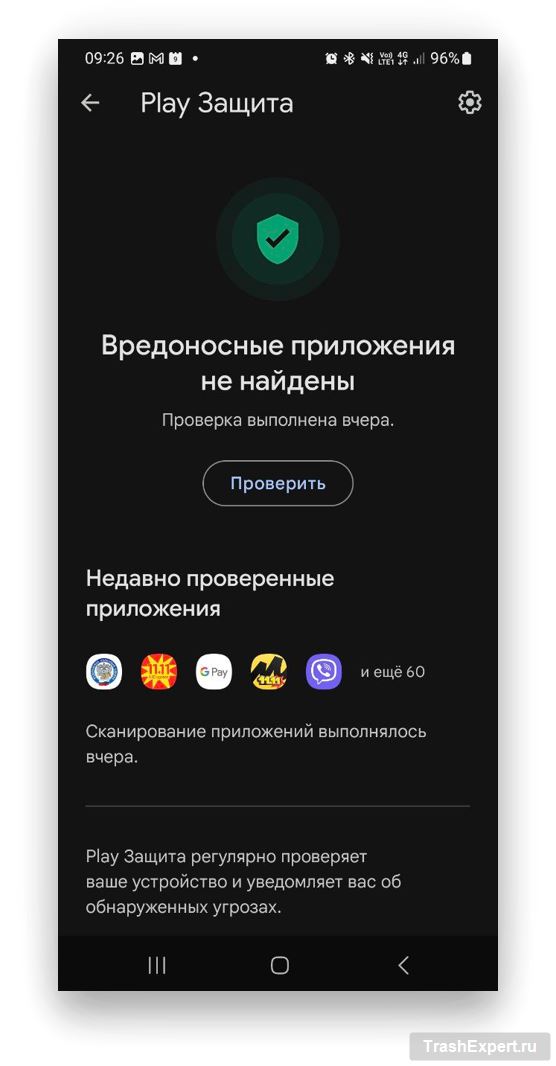

Механизм защиты Google Play сканирует каждое устанавливаемое на устройство приложение вне зависимости от того, из какого источника они устанавливаются. После установки этот механизм периодически выполняет проверку приложений в поисках вредоносного кода. Если проблемные приложения будут найдены, защита Google Play предложит удалить вредоносную программу или сделает это сама и затем сообщит об удалении. Вот как включить защиту Google Play:

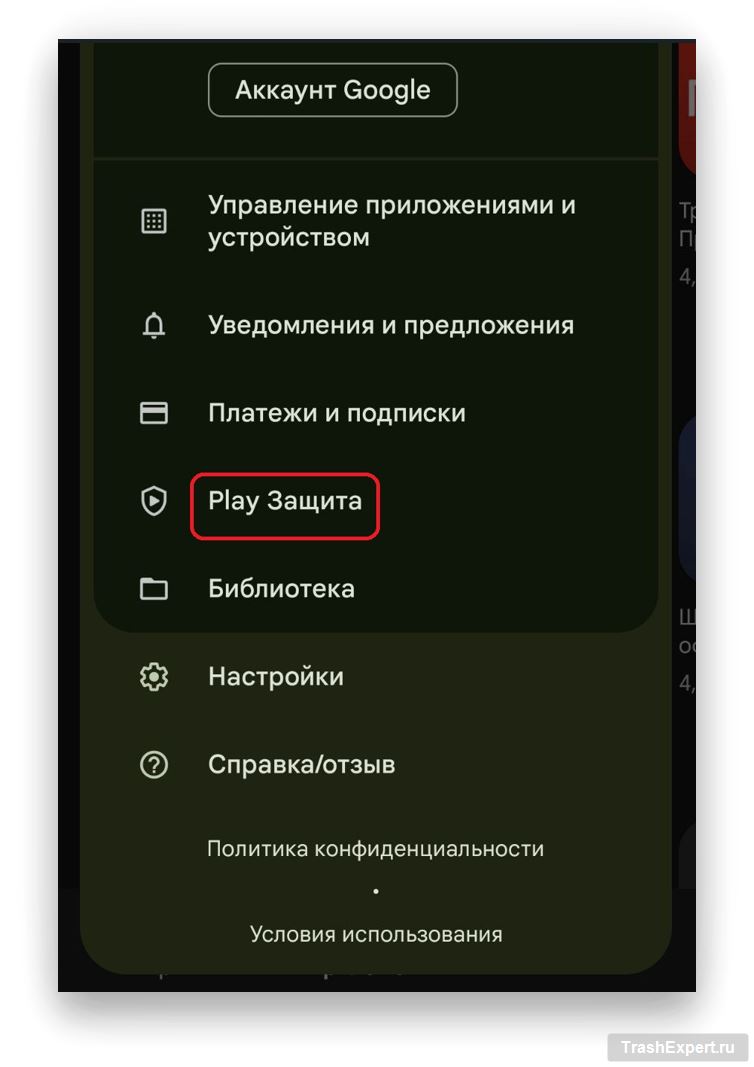

- Откройте магазин Google Play.

- Нажмите на изображение профиля в правом верхнем углу.

- В меню нажмите на команду «Play Защита».

- Нажмите «Включить и затем выполните сканирование.

Обновление операционной системы устройства

Обновление операционной системы до последней версии расширяет его функциональность и совместимость с приложениями и другими устройствами. Также могут быть устранены проблемы, которые мешают устройству нормально функционировать. Если выполнить рут, вы можете лишиться гарантии и потерять доступ к обновлениям системы и патчам безопасности. На странице поддержки Google сказано, что обновления вернутся, если переустановить на устройство оригинальную версию Android.

Обычно на смартфонах и планшетах показываются уведомления, когда доступно обновление системы. Также наличие обновления можно вручную проверить в системных настройках в разделе «Об устройстве».

Сброс настроек устройства до заводских

При выполнении сброса настроек устройства до заводских все настройки, файлы и приложения возвращаются к первоначальному состоянию. Аппарат становится таким, каким вы его купили в магазине. Это последний вариант, к которому стоит прибегать только в том случае, когда все другие попытки избавиться от вредоносной программы не помогли. Резервное копирование может уберечь вас от потери данных, но не исключено, что данные в резервной копии могут содержать и вредоносную программу, которая снова окажется на вашем устройстве.

Если вам нужны определённые файлы, используйте инструменты извлечения или восстановления для разделения данных и вируса. Этот метод вряд ли можно порекомендовать, поскольку придётся скачивать инструменты из сторонних источников.

Защитите устройство лучшими антивирусами и практиками

Полностью удалить вирус с мобильного устройства будет успехом. Однако этот успех продлится недолго, если вы продолжите беспечно вести себя в интернете и ставить устройство под угрозу. Следует избегать подозрительных сайтов, приложений и ссылок на неизвестные источники. На некоторых сайтах даже не придётся ничего скачивать, поскольку они отслеживают нажатые на клавиатуре клавиши для кражи персональной информации. Если вы волнуетесь за свою конфиденциальность, читайте следующие подсказки.

Поменяйте пароли

Учётная запись Google содержит несколько сервисов с персональными данными, от Google Диска до Документов и Таблиц. Если ваши пароли попадут в чужие руки, эти данные могут быть украдены. Если вы знаете, что у вас на устройстве есть или было вредоносное приложение, смените пароль от учётной записи Google.

Сбросьте сетевые настройки

Сброс сетевых настроек удаляет названия сетей Wi-Fi и пароли доступа к ним из настроек устройства. Также стираются настройки Bluetooth, VPN и локальная история. Если вы подключались к подозрительным устройствам, сброс настроек уберёт автоматическое подключение к ним в будущем. В результате на ваше устройство не будут пересылаться файлы без разрешения.

Избегайте сомнительных приложений и платформ

На Android рано или поздно возникает необходимость скачивать приложения не из магазина Google. Постарайтесь побольше узнать об источниках, откуда вы собираетесь скачивать файл для установки приложения. Читайте отзывы, обзоры и рейтинги. Если их нет, из этого источника лучше ничего не скачивать.

Некоторые вредоносные программы выдают себя за популярные приложения или находятся внутри приложений для очистки и оптимизации системы. Современные устройства на Android имеют отличные встроенные инструменты для обслуживания, поэтому сторонние приложения подобного рода не нужны.

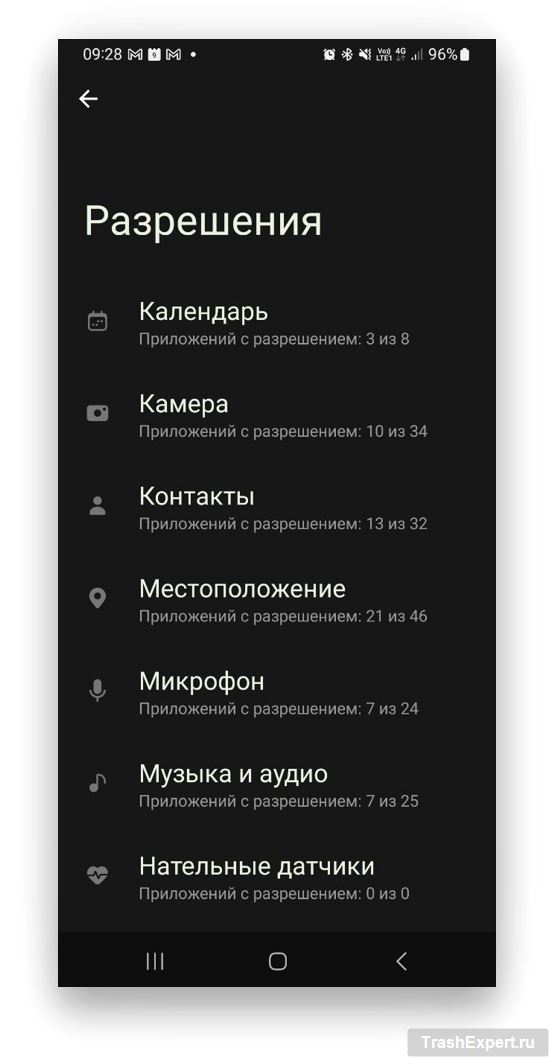

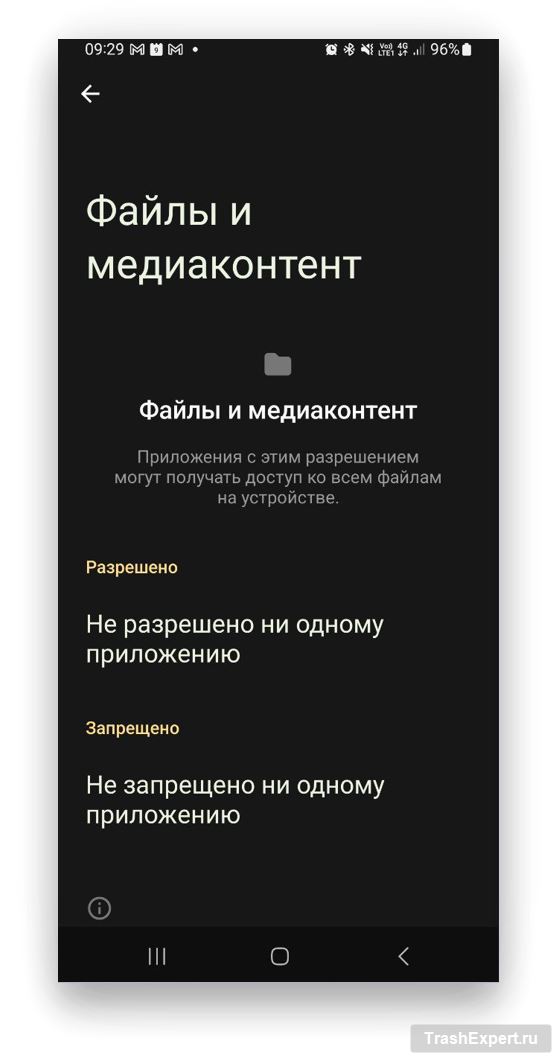

Контролируйте разрешения и доступ

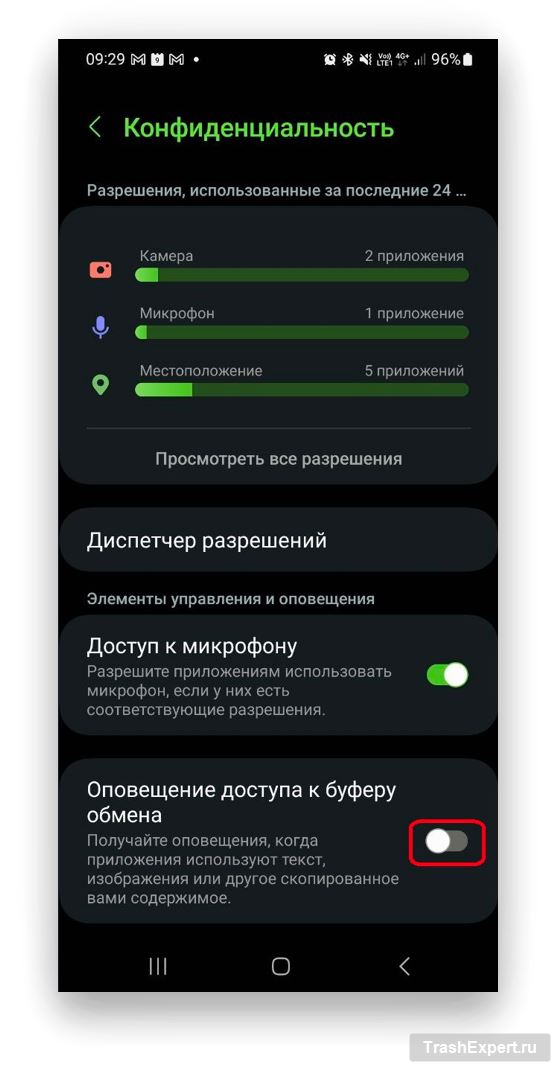

Вредоносный код может скрываться на устройстве на протяжении многих месяцев, и антивирусы не обнаружат его. Это означает, что нельзя полностью доверять сканированию. Невозможно постоянно наблюдать за фоновыми процессами, но можно управлять тем, к чему приложения на устройстве имеют доступ, а к чему нет. Часто пользователи не обращают внимания на предупреждения от буфера обмена, которые помогают бороться с отслеживанием нажатия кнопок клавиатуры. Уведомления показывают, когда приложения хотят скопировать текст, изображения или другое содержимое буфера обмена.

Для управления разрешениями откройте раздел Настройки > Безопасность и конфиденциальность > Конфиденциальность > Разрешения. Посмотрите на категории разрешений и у каких приложений есть доступ к ним. Для активации уведомлений от буфера обмена перейдите в раздел Настройки > «Безопасность и конфиденциальность > Конфиденциальность и включите здесь команду «Оповещение доступа к буферу обмена».

Выполняйте резервное копирование данных

Резервное копирование данных на мобильном устройстве лучше всего делать до того, как на нём оказалась вредоносное приложение, а не после. Выполнять резервное копирование следует регулярно. В таком случае вы сможете смело выполнить сброс настроек до заводских и потом восстановить свои файлы.

Можно использовать многочисленные бесплатные сервисы облачного хранения данных и синхронизировать файлы между смартфонами, компьютерами и планшетами.

Жертвой вредоносной атаки может стать каждый

Бесплатная и открытая операционная система Android позволяет пользователям выполнять гибкие настройки и персонализацию внешнего вида своих устройств, взаимодействуя с пользователями со всего мира. Однако она не лишена недостатков. Открытая природа системы порождает уязвимости, которыми пользуются злоумышленники. По этой причине многие предпочитают мобильные устройства Apple с их более закрытой операционной системой.

Впрочем, на Android не всё так страшно. При первом включении активируются различные функции защиты, которые будут работать, если вы их не выключите. По умолчанию нельзя устанавливать приложения из неизвестных источников, пока вы не активируете эту настройку. Хромбуки также являются достаточно защищёнными устройствами, если вы сами не отключите механизмы защиты. Таким образом, безопасность пользователя при работе с устройством и выходе в интернет зависит от него самого.